Impeça o Windows 10 de espioná-lo usando apenas o Firewall do Windows

Não é segredo para ninguém que usa o Windows 10 que esse sistema operacional está coletando muitas informações privadas e enviando-as de volta para a Microsoft para que eles obtenham mais dados de telemetria. Muitos usuários não estão felizes com o fato de o Windows 10 estar espionando-os e constantemente procurando uma maneira de impedi-lo. Embora não seja a primeira vez que nos referimos a esse problema, hoje gostaria de compartilhar um maneira diferente de evitar que o Windows 10 colete seus dados confidenciais usando apenas o Windows integrado Firewall.

Propaganda

Em meu artigo anterior, Como desativar a telemetria e coleta de dados no Windows 10, Descrevi amplamente o que é telemetria e como a Microsoft está coletando seus dados. Além disso, o artigo vem com uma solução contra a coleta de dados sem sua aprovação.

Antes de começarmos, definitivamente devo mencionar um fato. Cuidado com os usuários do Windows 7 / Windows 8, seu sistema operacional pode estar espionando você também! Veja o seguinte artigo:A telemetria e a coleta de dados estão chegando ao Windows 7 e ao Windows 8 também

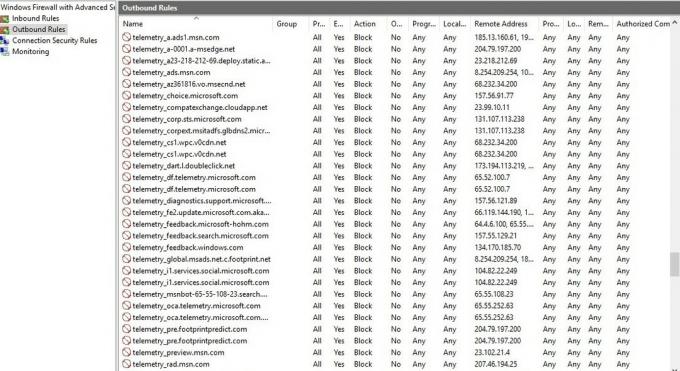

Agora, vamos ver o que podemos fazer para impedir que o Windows 10 espione você usando apenas o Firewall do Windows. A ideia principal por trás deste método é bloquear a lista conhecida de servidores Microsoft usando as regras apropriadas do Firewall do Windows. Isso não envolve nenhuma ferramenta de terceiros no processo, o que também é bom. Você vai ver e controlar o que está fazendo.

Vejamos o seguinte exemplo:

netsh advfirewall firewall add rule name = "telemetry_watson.telemetry.microsoft.com" dir = out action = block remoteip = 65.55.252.43,65.52.108.29 enable = yes

O comando acima adiciona e ativa uma nova regra que bloqueia as conexões de saída para o servidor "telemetry_watson.telemetry.microsoft.com". O bloqueio será executado usando estes endereços IP: 65.55.252.43,65.52.108.29.

Este comando deve ser executado em um prompt de comando elevado. Isso não é muito difícil. Mas quando você precisa bloquear todos os servidores de telemetria, pode se cansar de executar todos os comandos necessários, um por um. Basta olhar a lista completa (um trecho do PowerShell) abaixo!

Set-NetFirewallProfile -all netsh advfirewall firewall add rule name = "telemetry_vortex.data.microsoft.com" dir = out action = block remoteip = 191.232.139.254 enable = yes netsh advfirewall firewall add nome da regra = "telemetry_telecommand.telemetry.microsoft.com" dir = ação externa = bloquear remoteip = 65.55.252.92 ativar = sim netsh advfirewall firewall adicionar nome da regra = "telemetry_oca.telemetry.microsoft.com" dir = ação externa = bloquear remoteip = 65.55.252.63 ativar = sim netsh advfirewall firewall adicionar nome da regra = "telemetry_sqm.telemetry.microsoft.com" dir = ação externa = bloquear remoteip = 65.55.252.93 ativar = sim netsh firewall advfirewall adicionar regra nome = "telemetry_watson.telemetry.microsoft.com" dir = out action = bloquear remoteip = 65.55.252.43,65.52.108.29 enable = yes netsh advfirewall firewall adicionar regra name = "telemetry_redir.metaservices.microsoft.com" dir = out action = bloquear remoteip = 194.44.4.200,194.44.4.208 enable = yes netsh advfirewall firewall add rule name = "telemetry_choice.microsoft.com" dir = out action = block remoteip = 157.56.91.77 enable = yes netsh advfirewall firewall add rule name = "telemetry_df.telemetry.microsoft.com" dir = out action = bloquear remoteip = 65.52.100.7 enable = yes netsh advfirewall firewall adicionar regra nome = "telemetry_reports.wes.df.telemetry.microsoft.com" dir = out action = bloquear remoteip = 65.52.100.91 enable = yes netsh advfirewall firewall adicionar regra name = "telemetry_wes.df.telemetry.microsoft.com" dir = out action = block remoteip = 65.52.100.93 enable = yes netsh advfirewall firewall add rule name = "telemetry_services.wes.df.telemetry.microsoft.com" dir = out action = block remoteip = 65.52.100.92 enable = yes netsh advfirewall firewall add rule name = "telemetry_sqm.df.telemetry.microsoft.com" dir = out action = block remoteip = 65.52.100.94 enable = yes netsh firewall advfirewall adicionar regra nome = "telemetry_telemetry.microsoft.com" dir = out action = bloquear remoteip = 65.52.100.9 enable = yes netsh advfirewall firewall adicionar regra name = "telemetry_watson.ppe.telemetry.microsoft.com" dir = out action = block remoteip = 65.52.100.11 enable = yes netsh advfirewall firewall add rule name = "telemetry_telemetry.appex.bing.net" dir = out action = block remoteip = 168.63.108.233 enable = yes netsh advfirewall firewall add rule name = "telemetry_telemetry.urs.microsoft.com" dir = out action = block remoteip = 157.56.74.250 enable = yes netsh firewall advfirewall add rule name = "telemetry_settings-sandbox.data.microsoft.com" dir = out action = block remoteip = 111.221.29.177 enable = yes netsh advfirewall firewall add regra name = "telemetry_vortex-sandbox.data.microsoft.com" dir = out action = bloquear remoteip = 64.4.54.32 enable = yes netsh advfirewall firewall add rule name = "telemetry_survey.watson.microsoft.com" dir = out action = bloquear remoteip = 207.68.166.254 enable = yes netsh advfirewall firewall add rule name = "telemetry_watson.live.com" dir = out action = block remoteip = 207.46.223.94 enable = yes netsh advfirewall firewall add rule name = "telemetry_watson.microsoft.com" dir = out action = block remoteip = 65.55.252.71 enable = yes netsh advfirewall firewall add rule name = "telemetry_statsfe2.ws.microsoft.com" dir = out action = block remoteip = 64.4.54.22 enable = yes netsh advfirewall firewall add rule name = "telemetry_corpext.msitadfs.glbdns2.microsoft.com" dir = out action = block remoteip = 131.107.113.238 enable = yes netsh firewall advfirewall adicionar nome da regra = "telemetry_compatexchange.cloudapp.net" dir = out action = bloquear remoteip = 23.99.10.11 ativar = sim netsh firewall advfirewall adicionar nome da regra = "telemetry_cs1.wpc.v0cdn.net" dir = ação externa = bloquear remoteip = 68.232.34.200 habilitar = sim netsh advfirewall firewall adicionar nome da regra = "telemetry_a-0001.a-msedge.net" dir = ação externa = bloquear remoteip = 204.79.197.200 habilitar = sim netsh firewall advfirewall adicionar regra nome = "telemetry_statsfe2.update.microsoft.com.akadns.net" dir = out action = bloquear remoteip = 64.4.54.22 enable = yes netsh advfirewall firewall adicionar regra name = "telemetry_sls.update.microsoft.com.akadns.net" dir = out action = block remoteip = 157.56.77.139 enable = yes netsh advfirewall firewall add rule name = "telemetry_fe2.update.microsoft.com.akadns.net" dir = out action = block remoteip = 134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.58.118,134.170.53.30,134.170.51.190 enable = yes netsh advfirewall firewall adicionar regra name = "telemetry_diagnostics.support.microsoft.com" dir = out action = bloquear remoteip = 157.56.121.89 enable = yes netsh advfirewall firewall add rule name = "telemetry_corp.sts.microsoft.com" dir = out action = block remoteip = 131.107.113.238 enable = yes netsh advfirewall firewall add rule name = "telemetry_statsfe1.ws.microsoft.com" dir = out action = block remoteip = 134.170.115.60 enable = yes netsh firewall advfirewall adicionar regra nome = "telemetry_pre.footprintpredict.com" dir = out action = bloquear remoteip = 204.79.197.200 enable = yes netsh advfirewall firewall adicionar regra name = "telemetry_i1.services.social.microsoft.com" dir = out action = bloquear remoteip = 104.82.22.249 enable = sim netsh advfirewall firewall add rule name = "telemetry_feedback.windows.com" dir = out action = bloquear remoteip = 134.170.185.70 enable = yes netsh advfirewall firewall add rule name = "telemetry_feedback.microsoft-hohm.com" dir = out action = bloquear remoteip = 64.4.6.100,65.55.39.10 enable = yes netsh advfirewall firewall adicionar nome de regra = "telemetry_feedback.search.microsoft.com" dir = out action = bloquear remoteip = 157.55.129.21 enable = sim netsh advfirewall firewall adicionar nome de regra = "telemetry_rad.msn.com" dir = out action = bloquear remoteip = 207.46.194.25 enable = yes netsh advfirewall firewall add rule name = "telemetry_preview.msn.com" dir = out action = block remoteip = 23.102.21.4 enable = yes netsh advfirewall firewall add nome da regra = "telemetry_dart.l.doubleclick.net" dir = out action = block remoteip = 173.194.113.220,173.194.113.219,216.58.209.166 enable = yes netsh advfirewall firewall add rule name = "telemetry_ads.msn.com" dir = out action = block remoteip = 157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 enable = yes netsh advfirewall firewall add rule name = "telemetry_a.ads1.msn.com" dir = out action = block remoteip = 198.78.208.254,185.13.160.61 enable = yes netsh advfirewall firewall add rule name = "telemetry_global.msads.net.c.footprint.net" dir = out action = block remoteip = 185.13.160.61,8.254.209.254,207.123.56.252 enable = yes netsh advfirewall firewall add rule name = "telemetry_az361816.vo.msecnd.net" dir = out action = block remoteip = 68.232.34.200 enable = yes netsh firewall advfirewall add rule name = "telemetry_oca.telemetry.microsoft.com.nsatc.net" dir = out action = block remoteip = 65.55.252.63 enable = yes netsh advfirewall firewall add rule name = "telemetry_reports.wes.df.telemetry.microsoft.com" dir = out action = block remoteip = 65.52.100.91 enable = yes netsh advfirewall firewall add rule name = "telemetry_df.telemetry.microsoft.com" dir = out action = bloquear remoteip = 65.52.100.7 enable = yes netsh advfirewall firewall add rule name = "telemetry_cs1.wpc.v0cdn.net" dir = out action = bloquear remoteip = 68.232.34.200 enable = yes netsh advfirewall firewall add rule name = "telemetry_vortex-sandbox.data.microsoft.com" dir = out action = block remoteip = 64.4.54.32 enable = yes netsh advfirewall firewall add rule name = "telemetry_pre.footprintpredict.com" dir = out action = bloquear remoteip = 204.79.197.200 enable = yes netsh advfirewall firewall add rule name = "telemetry_i1.services.social.microsoft.com" dir = out action = bloquear remoteip = 104.82.22.249 enable = yes netsh firewall advfirewall add rule name = "telemetry_ssw.live.com" dir = out action = block remoteip = 207.46.101.29 enable = yes netsh advfirewall firewall add rule name = "telemetry_statsfe1.ws.microsoft.com" dir = out action = block remoteip = 134.170.115.60 enable = yes netsh advfirewall firewall add rule name = "telemetry_msnbot-65-55-108-23.search.msn.com" dir = out action = block remoteip = 65.55.108.23 enable = sim netsh advfirewall firewall add rule name = "telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com" dir = out action = block remoteip = 23.218.212.69 enable = yes

Então, para tornar isso mais fácil para que você possa adicionar essas regras rapidamente, preparei um arquivo em lote para você. Execute "add rules.cmd" e confirme o prompt do UAC.

Baixe o arquivo Block Telemetry Rules para Windows 10

Depois disso, você verá o seguinte no Firewall do Windows:

O Windows 10 não vai mais espionar você. Nenhuma ferramenta de terceiros foi envolvida.

Agora, vá para Serviços e aplicativos -> Serviços no painel esquerdo. Na lista de serviços, desative os seguintes serviços:

Serviço de rastreamento de diagnóstico

dmwappushsvc

Clique duas vezes nos serviços mencionados e selecione "Desativado" para o tipo de inicialização:

Você precisa reinicie o Windows 10 para que as alterações tenham efeito.

Você precisa reinicie o Windows 10 para que as alterações tenham efeito.

Esta última etapa desabilitará o "keylogger", que pode enviar dados que você digita. Esta etapa não é realmente necessária, pois todos os servidores já estão bloqueados. No entanto, quando você atualiza o Windows 10, a lista de servidores pode ser alterada pela Microsoft e novos servidores podem ser adicionados. Assim, ao desabilitar os serviços mencionados, você pode ter certeza que o SO não irá coletar e enviar os dados secretamente.

É isso. Estou aberto às suas perguntas. Se você não entendeu algo, me avise nos comentários.