Microsoft ruller ut nødløsning for Meltdown og Spectre CPU-feil

En kritisk feil ble funnet i alle Intel-prosessorer som ble lansert det siste tiåret. Sårbarheten kan tillate en angriper å få tilgang til beskyttet kjerneminne. Denne sikkerhetsfeilen på brikkenivå kan ikke fikses med en CPU-mikrokode (programvare)oppdatering. I stedet krever det modifikasjon av OS-kjernen.

Meltdown og Spectre utnytter kritiske sårbarheter i moderne prosessorer. Disse maskinvarefeilene tillater programmer å stjele data som for øyeblikket behandles på datamaskinen. Mens programmer vanligvis ikke har tillatelse til å lese data fra andre programmer, kan et skadelig program utnytte Meltdown og Spectre for å få tak i hemmeligheter som er lagret i minnet til andre kjørende programmer. Dette kan inkludere passord som er lagret i en passordbehandling eller nettleser, dine personlige bilder, e-poster, direktemeldinger og til og med forretningskritiske dokumenter.

Meltdown og Spectre fungerer på personlige datamaskiner, mobile enheter og i skyen. Avhengig av skyleverandørens infrastruktur kan det være mulig å stjele data fra andre kunder.

Meltdown bryter den mest grunnleggende isolasjonen mellom brukerapplikasjoner og operativsystemet. Dette angrepet lar et program få tilgang til minnet, og dermed også hemmelighetene, til andre programmer og operativsystemet.

Spectre bryter isolasjonen mellom ulike applikasjoner. Det lar en angriper lure feilfrie programmer, som følger beste praksis, til å lekke hemmeligheter. Faktisk øker sikkerhetskontrollene av nevnte beste praksis faktisk angrepsoverflaten og kan gjøre applikasjoner mer utsatt for Spectre. Spectre er vanskeligere å utnytte enn Meltdown, men det er også vanskeligere å dempe.

Patcher er allerede utgitt for Linux og macOS. For å løse problemet har Microsoft gitt ut følgende oppdateringer for Windows 10:

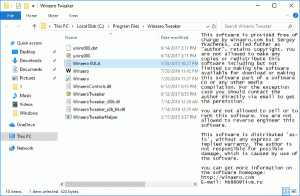

Oppdateringene kan lastes ned fra Windows Update-katalogen. Bruk for eksempel følgende lenke for å laste ned KB4056892-pakken:

"Vi er klar over dette bransjeomfattende problemet og har jobbet tett med brikkeprodusenter for å utvikle og teste avbøtende tiltak for å beskytte kundene våre. Vi er i ferd med å distribuere avbøtende tiltak for skytjenester og har også gitt ut sikkerhetsoppdateringer til beskytte Windows-kunder mot sårbarheter som påvirker støttede maskinvarebrikker fra Intel, ARM og AMD. Vi har ikke mottatt noen informasjon som indikerer at disse sårbarhetene har blitt brukt til å angripe kundene våre."

En uheldig konsekvens av dette sikkerhetsproblemet er at patchene forventes å redusere hastigheten på alle enheter hvor som helst mellom 5 og 30 prosent avhengig av prosessoren og programvaren som brukes. Selv ARM- og AMD-CPU-er kan få ytelsesforringelse på grunn av grunnleggende endringer i hvordan OS-kjernen fungerer med minne. I følge Intel vil prosessorer med PCID/ASID (Skylake eller nyere) ha mindre ytelsesforringelse.

Sikkerhetsreparasjoner for Windows 7 og Windows 8.1 forventes å bli utgitt snart.

Personvernoversikt

Denne nettsiden bruker informasjonskapsler for å forbedre opplevelsen din mens du navigerer gjennom nettstedet. Ut av disse informasjonskapslene lagres informasjonskapslene som er kategorisert som nødvendige i nettleseren din, da de er avgjørende for at de grunnleggende funksjonene til nettstedet skal fungere. Vi bruker også tredjeparts informasjonskapsler som hjelper oss med å analysere og forstå hvordan du bruker denne nettsiden. Disse informasjonskapslene lagres kun i nettleseren din med ditt samtykke. Du har også muligheten til å velge bort disse informasjonskapslene. Men å velge bort noen av disse informasjonskapslene kan ha en effekt på nettleseropplevelsen din.