Neleiskite „Windows 10“ šnipinėti jus naudodami tik „Windows“ užkardą

Visiems, kurie naudojasi „Windows 10“, ne paslaptis, kad ši operacinė sistema renka daug privačios informacijos ir siunčia ją atgal „Microsoft“, kad gautų daugiau telemetrijos duomenų. Daugelis vartotojų nėra patenkinti, kad „Windows 10“ juos šnipinėja ir nuolat ieško būdų, kaip tai sustabdyti. Nors tai ne pirmas kartas, kai kalbame apie šią problemą, šiandien norėčiau pasidalinti a kitoks būdas neleisti „Windows 10“ rinkti neskelbtinus duomenis naudojant tik įtaisytąją „Windows“. Ugniasienė.

Skelbimas

Mano ankstesniame straipsnyje Kaip išjungti telemetriją ir duomenų rinkimą sistemoje „Windows 10“., plačiai aprašiau, kas yra telemetrija ir kaip „Microsoft“ renka jūsų duomenis. Be to, straipsnyje pateikiamas sprendimas dėl duomenų rinkimo be jūsų sutikimo.

Prieš pradedant, aš tikrai turėčiau paminėti vieną faktą. Saugokitės „Windows 7“ / „Windows 8“ naudotojų, jūsų operacinė sistema taip pat gali šnipinėti jus! Žiūrėkite šį straipsnį:

Telemetrija ir duomenų rinkimas taip pat ateina į „Windows 7“ ir „Windows 8“.

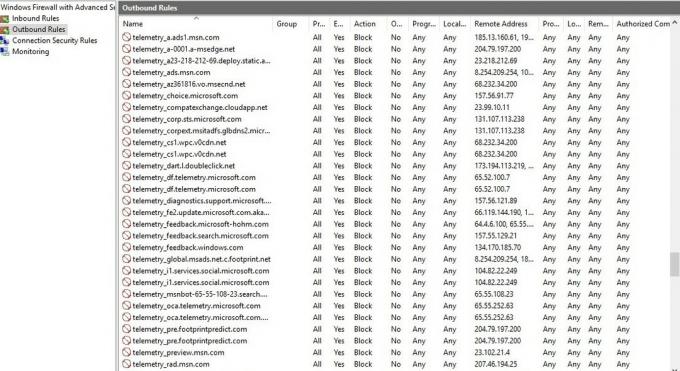

Dabar pažiūrėkime, ką galime padaryti, kad „Windows 10“ negalėtų šnipinėti jūsų naudojant tik „Windows“ užkardą. Pagrindinė šio metodo idėja yra blokuoti gerai žinomą Microsoft serverių sąrašą naudojant atitinkamas Windows ugniasienės taisykles. Tai neįtraukia jokio trečiosios šalies įrankio, o tai taip pat yra gerai. Pamatysite ir kontroliuosite, ką darote.

Pažiūrėkime šį pavyzdį:

netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

Aukščiau pateikta komanda prideda ir suaktyvina naują taisyklę, kuri blokuoja išeinančius ryšius su serveriu „telemetry_watson.telemetry.microsoft.com“. Blokavimas bus atliekamas naudojant šiuos IP adresus: 65.55.252.43, 65.52.108.29.

Ši komanda turėtų būti vykdoma padidintoje komandų eilutėje. Tai nėra per sunku. Tačiau kai jums reikia blokuoti visus telemetrijos serverius, galite pavargti vykdydami visas reikalingas komandas po vieną. Tiesiog pažiūrėkite į visą sąrašą (PowerShell fragmentą) žemiau!

Nustatyti taisyklės pavadinimas="telemetry_telecommand.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.92 enable=yes netsh advfirewall ugniasienė pridėti taisyklės pavadinimas="telemetry_oca.telemetry.microsoft.com" dir=out action=blokuoti remoteip=65.55.252.63 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_sqm.telemetry.microsoft.com" dir=out action=blokuoti remoteip=65.55.252.93 enable=taip netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_redir.metaservices.microsoft.com" dir=out action=block remoteip=194.44.4.200,194.44.4.208 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_choice.microsoft.com" dir=out action=block remoteip=157.56.91.77 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_df.telemetry.microsoft.com" dir=out action=blokuoti remoteip=65.52.100.7 enable=taip netsh advfirewall ugniasienės pridėjimo taisyklė name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=blokuoti remoteip=65.52.100.91 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.93 enable=taip netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_services.wes.df.telemetry.microsoft.com" dir=out action=blokuoti remoteip=65.52.100.92 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_sqm.df.telemetry.microsoft.com" dir=out action=blokuoti remoteip=65.52.100.94 enable=taip netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_telemetry.microsoft.com" dir=out action=blokuoti remoteip=65.52.100.9 enable=taip netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_watson.ppe.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.11 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_telemetry.appex.bing.net" dir=out action=block remoteip=168.63.108.233 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_telemetry.urs.microsoft.com" dir=out action=blokuoti remoteip=157.56.74.250 enable=yes netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_settings-sandbox.data.microsoft.com" dir=out action=block remoteip=111.221.29.177 enable=yes netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_survey.watson.microsoft.com" dir=out action=block remoteip=207.68.166.254 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_watson.live.com" dir=out action=block remoteip=207.46.223.94 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_watson.microsoft.com" dir=out action=blokuoti remoteip=65.55.252.71 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_statsfe2.ws.microsoft.com" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall firewall add taisyklė name="telemetry_corpext.mitadfs.glbdns2.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_compatexchange.cloudapp.net" dir=out action=blokuoti remoteip=23.99.10.11 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_cs1.wpc.v0cdn.net" dir=out action=blokuoti remoteip=68.232.34.200 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_a-0001.a-msedge.net" dir=out action=blokuoti remoteip=204.79.197.200 enable=yes netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_statsfe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=64.4.54.22 enable=taip netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.77.139 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_fe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.58.189,170.58.189,170.58.189,170.58.189,170.58.189,170.58.189,170.58.189,170.58.189,170.58.189,170.58.189 name="telemetry_diagnostics.support.microsoft.com" dir=out action=block remoteip=157.56.121.89 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_corp.sts.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall firewall add taisyklė name="telemetry_feedback.windows.com" dir=out action=block remoteip=134.170.185.70 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_feedback.microsoft-hohm.com" dir=out action=block remoteip=64.4.6.100,65.55.39.10 enable=yes netsh advfirew ugniasienė pridėti taisyklę name="telemetry_feedback.search.microsoft.com" dir=out action=block remoteip=157.55.129.21 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_rad.msn.com" dir=out action=block remoteip=207.46.194.25 enable=taip netsh advfirewall ugniasienės pridėti taisyklė name="telemetry_preview.msn.com" dir=out action=block remoteip=23.102.21.4 enable=taip netsh advfirewall ugniasienės pridėti taisyklės pavadinimas="telemetry_dart.l.doubleclick.net" dir=out action=block remoteip=173.194.113.220,173.194.113.219,216.58.209.166 enable=yes netsh advfirewall ugniasienė pridėti taisyklės pavadinimas"telemetnry_com dir=out action=block remoteip=157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 fireadlss.comm.com dir=out action=block remoteip=198.78.208.254,185.13.160.61 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_global.msads.net.c.footprint.net" dir=out action=block remoteip=185.13.160.61,8.254.209.254,207.123.56.252 enable=yes netsh advfirewall firewall add rule name="telemetry_az361816.vo.msecnd.net" dir=out action=block remote00 enable2.4yes23=0 advfirewall ugniasienė pridėti taisyklė name="telemetry_oca.telemetry.microsoft.com.nsatc.net" dir=out action=block remoteip=65.55.252.63 enable=taip netsh advfirewall ugniasienė pridėti taisyklė name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_cs1.wpc.v0cdn.net" dir=out action=blokuoti remoteip=68.232.34.200 enable=taip netsh advfirewall ugniasienė pridėti taisyklę pavadinimas="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall firewall pridėti taisyklę name="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_ssw.live.com" dir=out action=block remoteip=207.46.101.29 enable=yes netsh advfirewall firewall pridėti taisyklę name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall add rule name="telemetry_msnbot-65-55-108-23.search.msn.com" dir=out action=block remoteip=65.55.108.23 enable = taip netsh advfirewall ugniasienė pridėti taisyklę name="telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com" dir=out action=block remoteip=23.218.212.69 enable=yes

Taigi, kad tai būtų lengva, kad galėtumėte greitai pridėti šias taisykles, paruošiau jums paketinį failą. Paleiskite „add rules.cmd“ ir patvirtinkite UAC raginimą.

Atsisiųskite „Windows 10“ skirtą blokavimo telemetrijos taisyklių failą

Po to „Windows“ užkardoje turėtumėte pamatyti šiuos dalykus:

„Windows 10“ jūsų nebešnipins. Trečiųjų šalių įrankiai nebuvo įtraukti.

Dabar kairiojoje srityje eikite į Paslaugos ir programos -> Paslaugos. Paslaugų sąraše išjunkite šias paslaugas:

Diagnostikos sekimo paslauga

dmwappushsvc

Dukart spustelėkite minėtas paslaugas ir paleidimo tipui pasirinkite „Išjungta“:

Tau reikia iš naujo paleiskite „Windows 10“. kad pakeitimai įsigaliotų.

Tau reikia iš naujo paleiskite „Windows 10“. kad pakeitimai įsigaliotų.

Šis paskutinis veiksmas išjungs „keylogger“, kuris gali siųsti jūsų įvestus duomenis. Šis veiksmas iš tikrųjų nėra būtinas, nes visi serveriai jau užblokuoti. Tačiau kai atnaujinate „Windows 10“, „Microsoft“ gali pakeisti serverių sąrašą ir pridėti naujų serverių. Taigi, išjungę minėtas paslaugas, galite būti tikri, kad OS nerinks ir nesiųs duomenų slapta.

Viskas. Esu atvira jūsų klausimams. Jei ko nors nesupratote, praneškite man komentaruose.