BazarBackdoor 맬웨어는 Microsoft Store와 유사한 설치를 사용하여 Windows에 침투합니다.

공격자는 Windows에서 AppInstaller.exe를 사용하여 BazarBackdoor 악성 코드를 배포합니다. 사이버시큐리티에서 찾은 Sophos 연구소의 연구원. 새로운 피싱 공격이 악성코드를 퍼뜨리는 데 사용되고 있습니다.

흥미롭게도 Sophos Labs 직원 자신이 이메일 스팸 공격의 대상이었습니다.

이미지 크레딧: Sophos Labs

"Sophos Main Manager"가 보낸 것으로 알려진 이메일 메시지 중 하나에는 실제로 존재하지 않는 Adam Williams가 있습니다. "그"는 연구원이 고객의 불만에 응답하지 않은 이유를 궁금해했습니다.

이메일에는 새로운 맬웨어 배포 방법을 알려주는 PDF 메시지에 대한 링크가 포함되어 있습니다. 여기에는 Windows 10 및 Windows 11의 스토어 앱에서 사용하는 Microsoft 앱 설치 관리자가 포함됩니다.

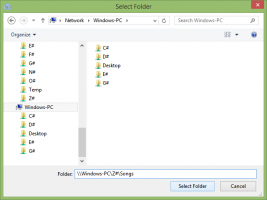

URL은 ms-appinstaller:// 규약. 링크를 클릭하면 기본 브라우저(예: Microsoft Edge)가 실행되고, 이후 Microsoft Store에서 응용 프로그램을 설치하는 데 사용하는 AppInstaller.exe 소프트웨어가 실행됩니다.

링크는 Adobe_1.7.0.0_x64.appbundle이라는 파일을 다운로드하고 설치하기 위한 지침이 포함된 Adobe.appinstaller라는 텍스트 파일을 가리킵니다. 소프트웨어는 영국에 기반을 둔 Systems Accounting Limited에서 불과 몇 달 전에 발급한 인증서로 서명되었습니다.

설치 프로그램은 "Adobe PDF Component"라는 소프트웨어를 설치하라는 메시지를 사용자에게 표시합니다. 권한이 부여되면 BazarBackdoor 악성 코드가 다운로드되어 몇 초 안에 시스템에 실행됩니다.

BazarLoader와 마찬가지로 BazarBackdoor는 HTTPS를 통해 통신하지만 백도어에서 생성하는 노이즈가 많은 트래픽이 많다는 점에서 다릅니다. BazarBackdoor는 시스템 데이터를 가로채는 것으로 알려져 있습니다. 또한 Trickbot 및 Ryuk 랜섬웨어의 설치와 관련이 있는 것으로 여겨집니다.

자세한 내용은 공식 소포스 블로그.