Impedisci a Windows 10 di spiarti usando solo Windows Firewall

Non è un segreto per chiunque utilizzi Windows 10 che questo sistema operativo raccolga molte informazioni private e le rimandi a Microsoft in modo che ottengano più dati di telemetria. Molti utenti non sono contenti che Windows 10 li spii e cerchi costantemente un modo per fermarlo. Anche se non è la prima volta che ci riferiamo a questo problema, oggi vorrei condividere un modo diverso per impedire a Windows 10 di raccogliere i tuoi dati sensibili utilizzando solo Windows integrato Firewall.

Annuncio

Nel mio articolo precedente, Come disabilitare la telemetria e la raccolta dati in Windows 10, ho ampiamente descritto cos'è la telemetria e come Microsoft sta raccogliendo i tuoi dati. Oltre a ciò, l'articolo include una soluzione contro la raccolta di dati senza la tua approvazione.

Prima di iniziare, devo assolutamente menzionare un fatto. Fai attenzione agli utenti di Windows 7/Windows 8, anche il tuo sistema operativo potrebbe spiarti! Vedi il seguente articolo:

Telemetria e raccolta dati in arrivo anche su Windows 7 e Windows 8

Ora, vediamo cosa possiamo fare per impedire a Windows 10 di spiarti usando solo Windows Firewall. L'idea principale alla base di questo metodo è quella di bloccare l'elenco ben noto di server Microsoft utilizzando le regole appropriate di Windows Firewall. Ciò non comporta alcuno strumento di terze parti nel processo, il che è anche positivo. Vedrai e controllerai ciò che stai facendo.

Vediamo il seguente esempio:

netsh advfirewall firewall aggiungi nome regola = "telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

Il comando precedente aggiunge e attiva una nuova regola che blocca le connessioni in uscita al server "telemetry_watson.telemetry.microsoft.com". Il blocco verrà eseguito utilizzando questi indirizzi IP: 65.55.252.43,65.52.108.29.

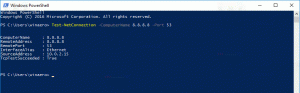

Questo comando deve essere eseguito in un prompt dei comandi con privilegi elevati. Questo non è troppo difficile. Ma quando devi bloccare tutti i server di telemetria, puoi stancarti di eseguire tutti i comandi richiesti uno per uno. Basta guardare l'elenco completo (un frammento di PowerShell) di seguito!

Set-NetFirewallProfile -all netsh advfirewall firewall add rule name="telemetry_vortex.data.microsoft.com" dir=out action=block remoteip=191.232.139.254 enable=yes netsh advfirewall firewall add nome della regola = "telemetry_telecommand.telemetry.microsoft.com" dir = out action = block remoteip = 65.55.252.92 enable = sì netsh advfirewall firewall add rule name = "telemetry_oca.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall firewall add rule name="telemetry_sqm.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.93 enable=yes netsh advfirewall firewall add rule name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes netsh advfirewall firewall add rule name="telemetry_redir.metaservices.microsoft.com" dir=out action=block remoteip=194.4.4.200,194.44.4.208 enable=yes netsh advfirewall firewall add rule name="telemetry_choice.microsoft.com" dir=out action=block remoteip=157.56.91.77 enable=yes netsh advfirewall firewall add rule name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall firewall add rule name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall add rule name="telemetry_wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.93 enable=yes netsh advfirewall firewall add rule name="telemetry_services.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.92 enable=yes netsh advfirewall firewall add rule name="telemetry_sqm.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.94 enable=yes netsh advfirewall firewall aggiungi regola nome = "telemetry_telemetry.microsoft.com" dir = out action = block remoteip = 65.52.100.9 enable = si netsh advfirewall firewall aggiungi regola name="telemetry_watson.ppe.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.11 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.appex.bing.net" dir=out action=block remoteip=168.63.108.233 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.urs.microsoft.com" dir=out action=block remoteip=157.56.74.250 enable=yes netsh advfirewall firewall aggiungi regola nome = "telemetry_settings-sandbox.data.microsoft.com" dir = out action = block remoteip=111.221.29.177 enable = si netsh advfirewall firewall aggiungi regola name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall firewall add rule name="telemetry_survey.watson.microsoft.com" dir=out action=block remoteip=207.68.166.254 enable=yes netsh advfirewall firewall add rule name="telemetry_watson.live.com" dir=out action=block remoteip=207.46.223.94 enable=yes netsh advfirewall firewall aggiungi il nome della regola = "telemetry_watson.microsoft.com" dir=out action=block remoteip=65.55.252.71 enable=yes netsh advfirewall firewall aggiungi il nome della regola = "telemetry_statsfe2.ws.microsoft.com" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall firewall add rule name="telemetry_corpext.msitadfs.glbdns2.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall firewall aggiungi nome regola = "telemetry_compatexchange.cloudapp.net" dir = out action = block remoteip = 23.99.10.11 enable = si netsh advfirewall firewall aggiungi nome regola = "telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall firewall add rule name="telemetry_a-0001.a-msedge.net" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall aggiungi nome regola = "telemetry_statsfe2.update.microsoft.com.akadns.net" dir = out action = block remoteip = 64.4.54.22 enable = si netsh advfirewall firewall aggiungi regola name="telemetry_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.77.139 enable=yes netsh advfirewall firewall add rule name="telemetry_fe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.58.118,134.170.53.30,134.170.51.190 enable=yes netsh advfirewall firewall aggiungi regola name="telemetry_diagnostics.support.microsoft.com" dir=out action=block remoteip=157.56.121.89 enable=yes netsh advfirewall firewall add rule name="telemetry_corp.sts.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall firewall add rule name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall aggiungi nome regola = "telemetry_pre.footprintpredict.com" dir = out action = block remoteip = 204.79.197.200 enable = si netsh advfirewall firewall aggiungi regola name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall firewall add rule name="telemetry_feedback.windows.com" dir=out action=block remoteip=134.170.185.70 enable=yes netsh advfirewall firewall add rule name="telemetry_feedback.microsoft-hohm.com" dir=out action=block remoteip=64.4.6.100,65.55.39.10 enable=yes netsh advfirewall firewall aggiungi nome regola="telemetry_feedback.search.microsoft.com" dir=out action=block remoteip=157.55.129.21 enable=yes netsh advfirewall firewall aggiungi nome regola="telemetry_rad.msn.com" dir=out action=block remoteip=207.46.194.25 enable=yes netsh advfirewall firewall add rule name="telemetry_preview.msn.com" dir=out action=block remoteip=23.102.21.4 enable=yes netsh advfirewall firewall add rule name="telemetry_dart.l.doubleclick.net" dir=out action=block remoteip=173.194.113.220,173.194.113.219,216.58.209.166 enable=yes netsh advfirewall firewall add rule name="telemetry_ads.msn.com" dir=out action=block remoteip=157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 enable=yes netsh advfirewall firewall add rule name="telemetry_a.ads1.msn.com" dir=fuori action=block remoteip=198.78.208.254,185.13.160.61 enable=yes netsh advfirewall firewall add rule name="telemetry_global.msads.net.c.footprint.net" dir=out action=block remoteip=185.13.160.61,8.254.209.254,207.123.56.252 enable=yes netsh advfirewall firewall add rule name="telemetry_az361816.vo.msecnd.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall firewall aggiungi nome regola = "telemetry_oca.telemetry.microsoft.com.nsatc.net" dir = out action = block remoteip = 65.55.252.63 enable = si netsh advfirewall firewall aggiungi regola name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall add rule name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall firewall add rule name="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall firewall aggiungi il nome della regola = "telemetry_vortex-sandbox.data.microsoft.com" dir = out action = block remoteip = 64.4.54.32 enable = si netsh advfirewall firewall aggiungi il nome della regola = "telemetry_pre.footprintpredict.com" dir = out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall add rule name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.2.249 enable=yes netsh firewall advfirewall aggiungi nome regola = "telemetry_ssw.live.com" dir = out action = block remoteip = 207.46.101.29 enable = si netsh firewall advfirewall aggiungi nome regola = "telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall add rule name="telemetry_msnbot-65-55-108-23.search.msn.com" dir=out action=block remoteip=65.55.108.23 enable =sì netsh advfirewall firewall aggiungi nome regola = "telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com" dir = out action = block remoteip = 23.218.212.69 enable = si

Quindi, per semplificarti le cose in modo da poter aggiungere rapidamente queste regole, ho preparato un file batch per te. Esegui "add rules.cmd" e conferma il prompt UAC.

Scarica il file Block Telemetry Rules per Windows 10

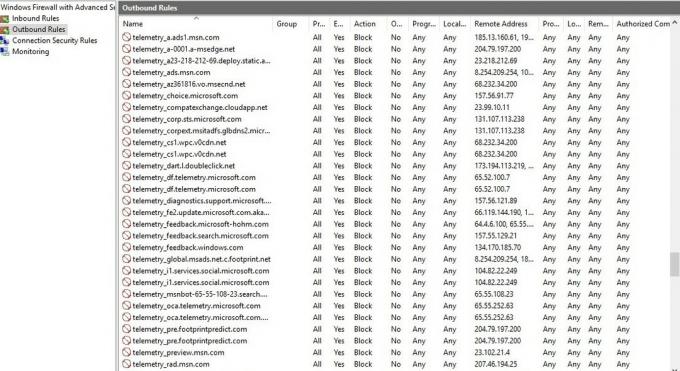

Successivamente, dovresti vedere quanto segue in Windows Firewall:

Windows 10 non ti spiarà più. Non sono stati coinvolti strumenti di terze parti.

Ora vai su Servizi e applicazioni -> Servizi nel riquadro di sinistra. Nell'elenco Servizi, disabilitare i seguenti servizi:

Servizio di monitoraggio diagnostico

dmwappushsvc

Fare doppio clic sui servizi menzionati e selezionare "Disabilitato" per il tipo di avvio:

Devi riavvia Windows 10 affinché le modifiche abbiano effetto.

Devi riavvia Windows 10 affinché le modifiche abbiano effetto.

Quest'ultimo passaggio disabiliterà il "keylogger", che potrebbe inviare i dati che digiti. Questo passaggio non è effettivamente necessario, poiché tutti i server sono già bloccati. Tuttavia, quando aggiorni Windows 10, l'elenco dei server potrebbe essere modificato da Microsoft e potrebbero essere aggiunti nuovi server. Quindi, disabilitando i servizi menzionati, puoi essere sicuro che il sistema operativo non raccoglierà e invierà i dati di nascosto.

Questo è tutto. Sono aperto alle tue domande. Se non hai capito qualcosa, fammelo sapere nei commenti.