Finden Sie heraus, ob Ihr PC von Meltdown- und Spectre-CPU-Schwachstellen betroffen ist

Es ist kein Geheimnis mehr, dass alle Intel-CPUs, die in den letzten zehn Jahren auf den Markt kamen, von einem schwerwiegenden Problem betroffen sind. Ein speziell falsch formatierter Code kann verwendet werden, um die privaten Daten jedes anderen Prozesses zu stehlen, einschließlich sensibler Daten wie Passwörter, Sicherheitsschlüssel usw. In diesem Artikel erfahren Sie, wie Sie feststellen können, ob Ihr PC von dem Problem betroffen ist.

Werbung

Wenn Sie sich der Schwachstellen Meltdown und Spectre nicht bewusst sind, haben wir sie in diesen beiden Artikeln ausführlich behandelt:

- Microsoft führt einen Notfall-Fix für Meltdown- und Spectre-CPU-Fehler ein

- Hier sind Windows 7- und 8.1-Fixes für Meltdown- und Spectre-CPU-Fehler

Kurz gesagt, sowohl die Meltdown- als auch die Spectre-Schwachstellen ermöglichen es einem Prozess, die privaten Daten eines anderen Prozesses zu lesen, sogar von außerhalb einer virtuellen Maschine. Dies ist aufgrund der Implementierung von Intel möglich, wie ihre CPUs Daten vorab abrufen. Dies kann nicht nur durch Patchen des Betriebssystems behoben werden. Der Fix umfasst die Aktualisierung des Betriebssystemkernels sowie ein CPU-Mikrocode-Update und möglicherweise sogar ein UEFI/BIOS/Firmware-Update für einige Geräte, um die Exploits vollständig abzuschwächen.

Jüngste Untersuchungen zeigen, dass auch ARM64- und AMD-CPUs von der Spectre-Sicherheitslücke im Zusammenhang mit spekulativer Ausführung betroffen sind.

Verfügbare Korrekturen

Microsoft hat bereits eine Reihe von Fixes für alle unterstützten Betriebssysteme veröffentlicht. Mozilla hat heute eine aktualisierte Version von Firefox 57, und Google schützt Chrome-Nutzer mit Version 64.

Für die aktuelle Version von Google Chrome können Sie zusätzlichen Schutz aktivieren, indem Sie aktivieren Vollständige Site-Isolierung. Site Isolation bietet eine zweite Verteidigungslinie, um die Erfolgswahrscheinlichkeit solcher Schwachstellen zu verringern. Es stellt sicher, dass Seiten von verschiedenen Websites immer in verschiedene Prozesse eingefügt werden, die jeweils in einer Sandbox ausgeführt werden, die die zulässigen Aktionen des Prozesses einschränkt. Es blockiert auch den Empfang bestimmter Arten vertraulicher Dokumente von anderen Websites.

Google wird Chrome bis Ende des Monats erneut aktualisieren (Version 64), um sich vor der Ausnutzung von Sicherheitslücken im Zusammenhang mit Meltdown und Spectre zu schützen. Version 64 von Chrome ist bereits im Beta-Kanal angekommen.

Finden Sie heraus, ob Ihr PC von Meltdown- und Spectre-Schwachstellen betroffen ist

Hinweis: Die folgenden Anweisungen gelten für Windows 10, Windows 8.1 und Windows 7 SP1.

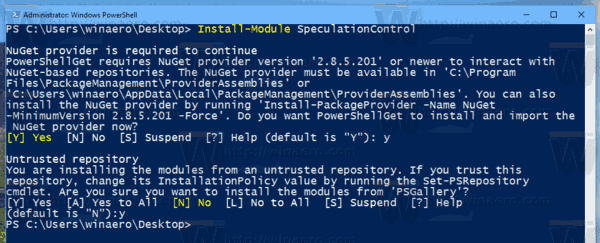

- Offen PowerShell als Administrator.

- Geben Sie den folgenden Befehl ein:

Install-Modul SpeculationControl. Dadurch wird ein zusätzliches Modul auf Ihrem Computer installiert. Antworten Sie zweimal mit "J".

- Aktivieren Sie das installierte Modul mit dem Befehl:

Import-Modul Spekulationssteuerung. - Führen Sie nun das folgende Cmdlet aus:

Get-SpeculationControlSettings. - In der Ausgabe sehen Sie die aktivierten Schutzfunktionen, die als "Wahr" angezeigt werden.

Hinweis: Wenn Sie die Fehlermeldung erhalten

"Import-Module: Datei C:\Programme\WindowsPowerShell\Modules\SpeculationControl\1.0.1\SpeculationControl.psm1

kann nicht geladen werden, da das Ausführen von Skripten auf diesem System deaktiviert ist. ..."

Ändern Sie dann die Ausführungsrichtlinie in uneingeschränkt oder Bypass. Siehe folgenden Artikel:

So ändern Sie die PowerShell-Ausführungsrichtlinie in Windows 10

Sie sind geschützt, wenn alle Zeilen den Wert True haben. So wird mein ungepatchtes Windows 10 in der Ausgabe angezeigt:

Das ist es.

Quelle: Microsoft