Спрете Windows 10 да ви шпионира, като използвате само защитната стена на Windows

Не е тайна за всеки, който използва Windows 10, че тази операционна система събира много лична информация и я изпраща обратно на Microsoft, за да получат повече телеметрични данни. Много потребители не са доволни, че Windows 10 ги шпионира и постоянно търси начин да го спре. Въпреки че това не е първият път, когато се позоваваме на този въпрос, днес бих искал да споделя a различен начин да попречите на Windows 10 да събира вашите чувствителни данни, използвайки само вградения Windows защитна стена.

Реклама

В предишната ми статия, Как да деактивирате телеметрията и събирането на данни в Windows 10, описах подробно какво е телеметрия и как Microsoft събира вашите данни. Освен това, статията идва с решение срещу събирането на данни без вашето одобрение.

Преди да започнем, определено трябва да спомена един факт. Внимавайте потребителите на Windows 7/Windows 8, вашата операционна система също може да ви шпионира! Вижте следната статия:

Телеметрията и събирането на данни идват и в Windows 7 и Windows 8

Сега нека видим какво можем да направим, за да предотвратим шпионирането на Windows 10 само с помощта на защитната стена на Windows. Основната идея зад този метод е да се блокира добре познатия списък със сървъри на Microsoft, като се използват съответните правила на защитната стена на Windows. Това не включва никакъв инструмент на трета страна в процеса, което също е добре. Ще виждате и контролирате какво правите.

Нека видим следния пример:

netsh advfirewall firewall add rule name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

Командата по-горе добавя и активира ново правило, което блокира изходящите връзки към сървъра "telemetry_watson.telemetry.microsoft.com". Блокирането ще се извърши чрез следните IP адреси: 65.55.252.43,65.52.108.29.

Тази команда трябва да се изпълни в команден ред с повишени стойности. Това не е твърде трудно. Но когато трябва да блокирате всички телеметрични сървъри, можете да се уморите да изпълнявате всички необходими команди една по една. Просто погледнете пълния списък (фрагмент на PowerShell) по-долу!

Set-NetFirewallProfile -all netsh advfirewall firewall add rule name="telemetry_vortex.data.microsoft.com" dir=out action=block remoteip=191.232.139.254 enable=yes netsh advfirewall firewall add име на правило = "telemetry_telecommand.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.92 enable=yes netsh advfirewall защитна стена добавете име на правило = "telemetry_oca.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall firewall add rule name="telemetry_sqm.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.93 enable=yes netsh advfirewall firewall add rule name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes netsh advfirewall firewall добавяне на правило name="telemetry_redir.metaservices.microsoft.com" dir=out action=block remoteip=194.44.4.200,194.44.4.208 enable=yes netsh advfirewall защитна стена добавяне на правило name="telemetry_choice.microsoft.com" dir=out action=block remoteip=157.56.91.77 enable=yes netsh advfirewall firewall add rule name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall firewall add rule name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall добавяне на правило name="telemetry_wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.93 enable=yes netsh advfirewall защитна стена добавяне на правило name="telemetry_services.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.92 enable=yes netsh advfirewall firewall add rule name="telemetry_sqm.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.94 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.9 enable=yes netsh advfirewall firewall добавяне на правило name="telemetry_watson.ppe.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.11 enable=yes netsh advfirewall защитна стена add rule name="telemetry_telemetry.appex.bing.net" dir=out action=block remoteip=168.63.108.233 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.urs.microsoft.com" dir=out action=block remoteip=157.56.74.250 enable=yes netsh advfirewall firewall add rule name="telemetry_settings-sandbox.data.microsoft.com" dir=out action=block remoteip=111.221.29.177 enable=yes netsh advfirewall firewall добавете правило name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall защитна стена добавяне на правило name="telemetry_survey.watson.microsoft.com" dir=out action=block remoteip=207.68.166.254 enable=yes netsh advfirewall защитна стена добавете правило name="telemetry_watson.live.com" dir=out action=block remoteip=207.46.223.94 enable=yes netsh advfirewall защитна стена add rule name="telemetry_watson.microsoft.com" dir=out action=block remoteip=65.55.252.71 enable=yes netsh advfirewall firewall add rule name="telemetry_statsfe2.ws.microsoft.com" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall firewall add rule name="telemetry_corpext.msitadfs.glbdns2.microsoft.com" dir=out action=block remoteip=131.107.113.238 netsh enable=yes advfirewall firewall add rule name="telemetry_compatexchange.cloudapp.net" dir=out action=block remoteip=23.99.10.11 enable=yes netsh advfirewall firewall add rule name="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall firewall add rule name="telemetry_a-0001.a-msedge.net" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall add rule name="telemetry_statsfe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall firewall добавете правило name="telemetry_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.77.139 enable=yes netsh advfirewall защитна стена добавяне на правило name="telemetry_fe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.513.15 name="telemetry_diagnostics.support.microsoft.com" dir=out action=block remoteip=157.56.121.89 enable=yes netsh advfirewall защитна стена добавяне на правило name="telemetry_corp.sts.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall firewall add rule name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall add rule name="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall добавяне на правило name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall защитна стена добавяне на правило name="telemetry_feedback.windows.com" dir=out action=block remoteip=134.170.185.70 enable=yes netsh advfirewall firewall add rule name="telemetry_feedback.microsoft-hohm.com" dir=out action=block remoteip=64.4.6.100,65.55.39.10 enable=yes netsh adv firewall add rule name="telemetry_feedback.search.microsoft.com" dir=out action=block remoteip=157.55.129.21 enable=yes netsh advfirewall firewall add rule name="telemetry_rad.msn.com" dir=out action=block remoteip=207.46.194.25 enable=yes netsh advfirewall firewall добавяне на правило name="telemetry_preview.msn.com" dir=out action=block remoteip=23.102.21.4 enable=yes netsh advfirewall защитна стена добавяне име на правило = "telemetry_dart.l.doubleclick.net" dir=out action=block remoteip=173.194.113.220,173.194.113.219,216.58.209.166 enable=yes netsh advfirewall. firewall firewall addry name_ dir=out action=block remoteip=157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 adwall adware.comelleyes.fire.net dir=out action=block remoteip=198.78.208.254,185.13.160.61 enable=yes netsh advfirewall firewall add rule name="telemetry_global.msads.net.c.footprint.net" dir=out action=block remoteip=185.13.160.61,8.254.209.254,207.123.56.252 enable=yes netsh advfirewall защитна стена add rule name="telemetry_az361816.vo.msecnd.net" dir=out action=block.638 enable=block.yes20 enabled advfirewall firewall add rule name="telemetry_oca.telemetry.microsoft.com.nsatc.net" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall firewall добавяне на правило name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall add rule name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall firewall add rule name="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall firewall add rule name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall защитна стена add rule name="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall add rule name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall firewall add rule name="telemetry_ssw.live.com" dir=out action=block remoteip=207.46.101.29 enable=yes netsh advfirewall firewall add rule name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall add rule name="telemetry_msnbot-65-55-108-23.search.msn.com" dir=out action=block remoteip=65.55.108.2 enable = да netsh advfirewall firewall add rule name="telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com" dir=out action=block remoteip=23.218.212.69 enable=yes

И така, за да улесня това за вас, за да можете бързо да добавите тези правила, подготвих пакетен файл за вас. Изпълнете "add rules.cmd" и потвърдете подканата за UAC.

Изтеглете файла с правила за блокова телеметрия за Windows 10

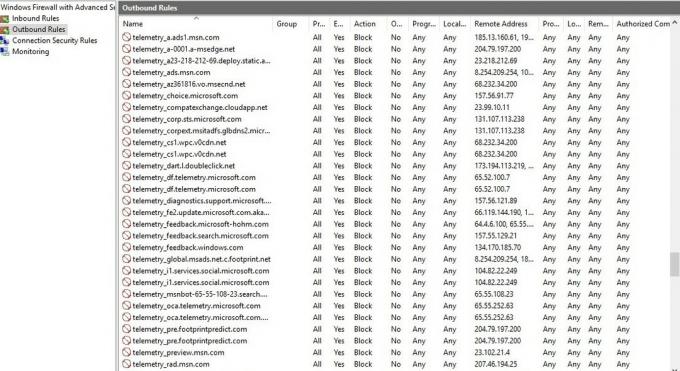

След това трябва да видите следното в защитната стена на Windows:

Windows 10 вече няма да ви шпионира. Не бяха включени инструменти на трети страни.

Сега отидете на Услуги и приложения -> Услуги в левия прозорец. В списъка с услуги деактивирайте следните услуги:

Услуга за проследяване на диагностика

dmwappushsvc

Щракнете двукратно върху споменатите услуги и изберете "Disabled" за типа стартиране:

Ти трябва да рестартирайте Windows 10 за да влязат в сила промените.

Ти трябва да рестартирайте Windows 10 за да влязат в сила промените.

Тази последна стъпка ще деактивира "keylogger", който може да изпраща данни, които въвеждате. Тази стъпка всъщност не е необходима, тъй като всички сървъри вече са блокирани. Въпреки това, когато актуализирате Windows 10, списъкът със сървъри може да бъде променен от Microsoft и може да се добавят нови сървъри. Така че, като деактивирате споменатите услуги, можете да сте сигурни, че ОС няма да събира и изпраща данните тайно.

Това е. Отворен съм за вашите въпроси. Ако не сте разбрали нещо, кажете ми в коментарите.