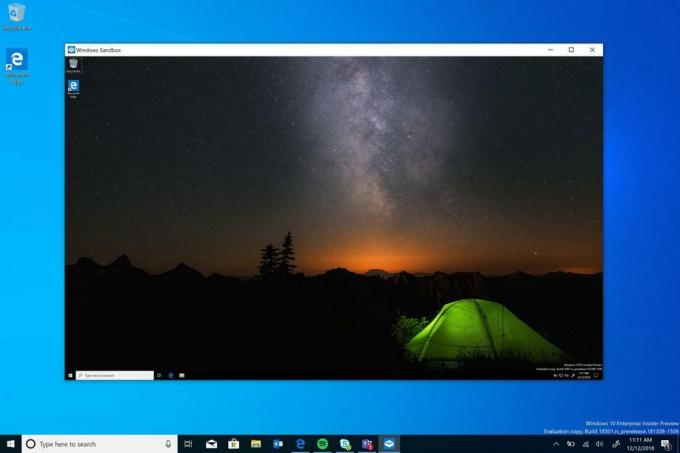

يقدم Windows Sandbox ملفات تكوين بسيطة في نظام التشغيل Windows 10

Windows Sandbox عبارة عن بيئة سطح مكتب معزولة ومؤقتة حيث يمكنك تشغيل برامج غير موثوق بها دون الخوف من التأثير الدائم على جهاز الكمبيوتر الخاص بك. يدعم Windows Sandbox الآن ملفات التكوين البسيطة (ملحق ملف .wsb) ، والتي توفر الحد الأدنى من دعم البرمجة النصية. يمكنك استخدام هذه الميزة في أحدث إصدار من Windows Insider 18342.

يظل أي برنامج مثبت في Windows Sandbox في وضع الحماية فقط ولا يمكن أن يؤثر على مضيفك. بمجرد إغلاق Windows Sandbox ، يتم حذف جميع البرامج بكل ملفاتها وحالتها نهائيًا.

يحتوي Windows Sandbox على الخصائص التالية:

- جزء من Windows - كل ما هو مطلوب لهذه الميزة يأتي مع Windows 10 Pro و Enterprise. لا حاجة لتحميل VHD!

- البكر - في كل مرة يتم تشغيل Windows Sandbox ، يكون نظيفًا مثل تثبيت جديد تمامًا لنظام Windows

- للاستعمال لمرة واحدة - لا شيء يستمر على الجهاز ؛ يتم تجاهل كل شيء بعد إغلاق التطبيق

- يؤمن - يستخدم المحاكاة الافتراضية القائمة على الأجهزة لعزل kernel ، والتي تعتمد على برنامج Hypervisor من Microsoft لتشغيل نواة منفصلة تعزل Windows Sandbox عن المضيف

- فعالة - يستخدم برنامج جدولة النواة المتكاملة وإدارة الذاكرة الذكية ووحدة معالجة الرسومات الافتراضية

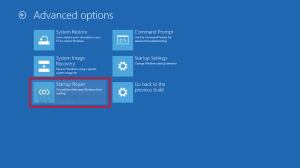

هناك المتطلبات المسبقة التالية لاستخدام ميزة Windows Sandbox:

الإعلانات

- Windows 10 Pro أو Enterprise الإصدار 18305 أو أحدث

- معمارية AMD64

- تم تمكين قدرات المحاكاة الافتراضية في BIOS

- 4 غيغابايت على الأقل من ذاكرة الوصول العشوائي (يوصى بسعة 8 غيغابايت)

- مساحة خالية على القرص تبلغ 1 غيغابايت على الأقل (يوصى باستخدام محرك أقراص ذي حالة صلبة)

- ما لا يقل عن نواتين لوحدة المعالجة المركزية (يوصى باستخدام 4 نوى بمؤشر تشعبي)

يمكنك معرفة كيفية تمكين Windows Sandbox واستخدامه هنا.

ملفات تكوين Windows Sandbox

يتم تنسيق ملفات تكوين Sandbox بتنسيق XML ، وترتبط بـ Windows Sandbox عبر امتداد الملف .wsb. يسمح ملف التكوين للمستخدم بالتحكم في الجوانب التالية من Windows Sandbox:

-

vGPU (وحدة معالجة الرسومات الافتراضية)

- تمكين أو تعطيل وحدة معالجة الرسومات الافتراضية. إذا تم تعطيل vGPU ، فسيستخدم Sandbox اعوجاج (برنامج نقطي).

-

الشبكات

- تمكين أو تعطيل وصول الشبكة إلى Sandbox.

-

الملفات المشتركة

- مشاركة المجلدات من المضيف مع أذونات القراءة أو الكتابة. لاحظ أن كشف أدلة المضيف قد يسمح للبرامج الضارة بالتأثير على نظامك أو سرقة البيانات.

-

البرنامج النصي لبدء التشغيل

- إجراء تسجيل الدخول لـ sandbox.

بالنقر المزدوج على ملف * .wsb ، ستفتحه في Windows Sandboxю

خيارات التكوين المدعومة

VGpu

لتمكين أو تعطيل مشاركة GPU.

القيمة

القيم المدعومة:

- إبطال - تعطيل دعم vGPU في وضع الحماية. إذا تم تعيين هذه القيمة ، فسيستخدم Windows Sandbox عرض البرامج ، والذي يمكن أن يكون أبطأ من وحدة معالجة الرسومات الافتراضية.

- تقصير - هذه هي القيمة الافتراضية لدعم vGPU ؛ هذا يعني حاليًا أن vGPU ممكّن.

ملاحظة: يمكن أن يؤدي تمكين وحدة معالجة الرسومات الافتراضية إلى زيادة سطح الهجوم في وضع الحماية.

الشبكات

لتمكين أو تعطيل الشبكات في وضع الحماية. يمكن استخدام تعطيل الوصول إلى الشبكة لتقليل سطح الهجوم الذي يتعرض له Sandbox.

القيمة

القيم المدعومة:

- إبطال - يعطل الشبكات في الصندوق الرمل.

- تقصير - هذه هي القيمة الافتراضية لدعم الشبكات. يتيح ذلك إمكانية الاتصال الشبكي عن طريق إنشاء مفتاح افتراضي على المضيف ، وربط صندوق الحماية به عبر بطاقة واجهة شبكة افتراضية.

ملاحظة: يمكن أن يؤدي تمكين الشبكة إلى كشف التطبيقات غير الموثوق بها لشبكتك الداخلية.

MappedFolders

يلتف قائمة كائنات MappedFolder.

قائمة كائنات MappedFolder.

ملاحظة: الملفات والمجلدات المعينة من المضيف يمكن اختراقها بواسطة التطبيقات الموجودة في Sandbox أو من المحتمل أن تؤثر على المضيف.

MappedFolder

يحدد مجلدًا واحدًا على الجهاز المضيف والذي ستتم مشاركته على سطح مكتب الحاوية. يتم تشغيل التطبيقات في Sandbox تحت حساب المستخدم "WDAGUtilityAccount". ومن ثم ، يتم تعيين كافة المجلدات ضمن المسار التالي: C: \ Users \ WDAGUtilityAccount \ Desktop.

على سبيل المثال سيتم تعيين "C: \ Test" كـ "C: \ users \ WDAGUtilityAccount \ Desktop \ Test".

المسار إلى المجلد المضيف القيمة

هوستفولدر: يحدد المجلد الموجود على الجهاز المضيف لمشاركته في آلية تحديد الوصول. لاحظ أن المجلد يجب أن يكون موجودًا بالفعل المضيف وإلا ستفشل الحاوية في البدء إذا لم يتم العثور على المجلد.

يقرأ فقط: إذا كان هذا صحيحًا ، يفرض الوصول للقراءة فقط إلى المجلد المشترك من داخل الحاوية. القيم المدعومة: صح / خطأ.

ملاحظة: الملفات والمجلدات المعينة من المضيف يمكن اختراقها بواسطة التطبيقات الموجودة في Sandbox أو من المحتمل أن تؤثر على المضيف.

LogonCommand

يحدد أمرًا واحدًا سيتم استدعاؤه تلقائيًا بعد تسجيل دخول الحاوية.

الأمر المراد استدعاؤه

أمر: مسار إلى ملف تنفيذي أو برنامج نصي داخل الحاوية سيتم تنفيذه بعد تسجيل الدخول.

ملاحظة: على الرغم من أن الأوامر البسيطة جدًا ستعمل (تشغيل ملف تنفيذي أو برنامج نصي) ، يجب وضع سيناريوهات أكثر تعقيدًا تتضمن خطوات متعددة في ملف نصي. يمكن تعيين ملف البرنامج النصي هذا في الحاوية عبر مجلد مشترك ، ثم يتم تنفيذه عبر توجيه LogonCommand.

أمثلة على التكوين

مثال 1

يمكن استخدام ملف التكوين التالي لاختبار الملفات التي تم تنزيلها بسهولة داخل sandbox. لتحقيق ذلك ، يقوم البرنامج النصي بتعطيل الشبكات و vGPU ، ويقيد مجلد التنزيلات المشتركة للوصول للقراءة فقط في الحاوية. للراحة ، يفتح أمر تسجيل الدخول مجلد التنزيلات داخل الحاوية عند بدء تشغيله.

Downloads.wsb

إبطال إبطال ج: \ المستخدمون \ العامة \ التنزيلات حقيقية explorer.exe C: \ المستخدمين \ WDAGUtilityAccount \ سطح المكتب \ التنزيلات

مثال 2

يقوم ملف التكوين التالي بتثبيت Visual Studio Code في الحاوية ، الأمر الذي يتطلب إعداد LogonCommand أكثر تعقيدًا بعض الشيء.

يتم تعيين مجلدين في الحاوية ؛ يحتوي الأول (SandboxScripts) على VSCodeInstall.cmd ، والذي سيقوم بتثبيت VSCode وتشغيله. من المفترض أن يحتوي المجلد الثاني (CodingProjects) على ملفات المشروع التي يريد المطور تعديلها باستخدام VSCode.

مع البرنامج النصي المثبت VSCode الذي تم تعيينه بالفعل في الحاوية ، يمكن لـ LogonCommand الرجوع إليه.

VSCodeInstall.cmd

REM تنزيل VSCode. حليقة - L " https://update.code.visualstudio.com/latest/win32-x64-user/stable" - الإخراج C: \ المستخدمين \ WDAGUtilityAccount \ Desktop \ vscode.exe REM تثبيت وتشغيل VSCode. C: \ users \ WDAGUtilityAccount \ Desktop \ vscode.exe / verysilent / suppressmsgboxes

VSCode.wsb

ج: \ SandboxScripts حقيقية C: \ CodingProjects خاطئة C: \ المستخدمين \ wdagutilityaccount \ سطح المكتب \ SandboxScripts \ VSCodeInstall.cmd

مصدر: مايكروسوفت