Перестаньте шпигувати за вами Windows 10, використовуючи лише брандмауер Windows

Для тих, хто використовує Windows 10, не секрет, що ця операційна система збирає багато приватної інформації та надсилає її назад до Microsoft, щоб вони отримували більше даних телеметрії. Багато користувачів не задоволені тим, що Windows 10 шпигує за ними і постійно шукає спосіб зупинити це. Хоча ми не вперше звертаємось до цього питання, сьогодні я хотів би поділитися одним інший спосіб запобігти збору конфіденційних даних Windows 10 лише за допомогою вбудованої Windows Брандмауер.

Реклама

У моїй попередній статті, Як відключити телеметрію та збір даних у Windows 10, я широко описав, що таке телеметрія і як Microsoft збирає ваші дані. Крім того, стаття містить рішення проти збору даних без вашого схвалення.

Перш ніж почати, я неодмінно повинен згадати один факт. Остерігайтеся користувачів Windows 7/Windows 8, ваша операційна система також може шпигувати за вами! Дивіться таку статтю:Телеметрія та збір даних також з’являться в Windows 7 і Windows 8

Тепер давайте подивимося, що ми можемо зробити, щоб Windows 10 не шпигував за вами, використовуючи лише брандмауер Windows. Основна ідея цього методу — блокувати відомий список серверів Microsoft за допомогою відповідних правил брандмауера Windows. Це не залучає сторонніх інструментів у процес, що також добре. Ви будете бачити і контролювати те, що робите.

Давайте розглянемо наступний приклад:

netsh advfirewall firewall додати правило name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

Команда вище додає та активує нове правило, яке блокує вихідні з’єднання з сервером «telemetry_watson.telemetry.microsoft.com». Блокування буде здійснюватися за такими IP-адресами: 65.55.252.43,65.52.108.29.

Цю команду слід виконати в командному рядку з підвищеними привілеями. Це не надто важко. Але коли вам потрібно заблокувати всі сервери телеметрії, ви можете втомитися виконувати всі необхідні команди одну за одною. Просто подивіться на повний список (фрагмент PowerShell) нижче!

Set-NetFirewallProfile -all netsh advfirewall firewall додати правило name="telemetry_vortex.data.microsoft.com" dir=out action=block remoteip=191.232.139.254 enable=yes netsh advfirewall брандмауер додати rule name="telemetry_telecommand.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.92 enable=yes netsh advfirewall firewall додати правило name="telemetry_oca.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall firewall додати правило name="telemetry_sqm.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.93 enable=yes netsh advfirewall firewall додати правило name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes netsh advfirewall firewall додати правило name="telemetry_redir.metaservices.microsoft.com" dir=out action=block remoteip=194.44.4.200,194.44.4.208 enable=yes netsh advfirewall firewall додати правило name="telemetry_choice.microsoft.com" dir=out action=block remoteip=157.56.91.77 enable=yes netsh advfirewall firewall додати правило name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall firewall add rule name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall додати правило name="telemetry_wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.93 enable=yes netsh advfirewall firewall додати правило name="telemetry_services.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.92 enable=yes netsh advfirewall firewall додати правило name="telemetry_sqm.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.94 enable=yes netsh advfirewall firewall додати правило name="telemetry_telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.9 enable=yes netsh advfirewall firewall додати правило name="telemetry_watson.ppe.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.11 enable=yes netsh advfirewall firewall додати правило name="telemetry_telemetry.appex.bing.net" dir=out action=block remoteip=168.63.108.233 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.urs.microsoft.com" dir=out action=block remoteip=157.56.74.250 enable=yes netsh advfirewall firewall додати правило name="telemetry_settings-sandbox.data.microsoft.com" dir=out action=block remoteip=111.221.29.177 enable=yes netsh advfirewall firewall додати правило name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall firewall додати правило name="telemetry_survey.watson.microsoft.com" dir=out action=block remoteip=207.68.166.254 enable=yes netsh advfirewall firewall додати правило name="telemetry_watson.live.com" dir=out action=block remoteip=207.46.223.94 enable=yes netsh advfirewall firewall додати правило name="telemetry_watson.microsoft.com" dir=out action=block remoteip=65.55.252.71 enable=yes netsh advfirewall firewall додати правило name="telemetry_statsfe2.ws.microsoft.com" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall firewall додати правило name="telemetry_corpext.msitadfs.glbdns2.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes advfirewall firewall додати правило name="telemetry_compatexchange.cloudapp.net" dir=out action=block remoteip=23.99.10.11 enable=yes netsh advfirewall firewall add rule name="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall firewall додати правило name="telemetry_a-0001.a-msedge.net" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall додати правило name="telemetry_statsfe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall firewall додати правило name="telemetry_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.77.139 enable=yes netsh advfirewall firewall додати правило name="telemetry_fe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.513.5 name="telemetry_diagnostics.support.microsoft.com" dir=out action=block remoteip=157.56.121.89 enable=yes netsh advfirewall firewall додати правило name="telemetry_corp.sts.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall firewall додати правило name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall додати правило name="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall додати правило name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall firewall додати правило name="telemetry_feedback.windows.com" dir=out action=block remoteip=134.170.185.70 enable=так netsh advfirewall брандмауер додати правило name="telemetry_feedback.microsoft-hohm.com" dir=out action=block remoteip=64.4.6.100,65.55.39.10 enable=firewallsh adv брандмауер додати правило name="telemetry_feedback.search.microsoft.com" dir=out action=block remoteip=157.55.129.21 enable=yes netsh advfirewall firewall додати правило name="telemetry_rad.msn.com" dir=out action=block remoteip=207.46.194.25 enable=yes netsh advfirewall firewall додати правило name="telemetry_preview.msn.com" dir=out action=block remoteip=23.102.21.4 enable=yes netsh advfirewall firewall додати rule name="telemetry_dart.l.doubleclick.net" dir=out action=block remoteip=173.194.113.220,173.194.113.219,216.58.209.166 enable=yes netsh advfirewall. firewall.commandry name="telemetry addry name_ads" dir=out action=block remoteip=157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 firewall adde.comell dir=out action=block remoteip=198.78.208.254,185.13.160.61 enable=yes netsh advfirewall firewall додати правило name="telemetry_global.msads.net.c.footprint.net" dir=out action=block remoteip=185.13.160.61,8.254.209.254,207.123.56.252 enable=yes netsh advfirewall firewall додати правило name="telemetry_az361816.vo.msecnd.net" dir=out action=block.yes20 enable.yes20.net advfirewall firewall додати правило name="telemetry_oca.telemetry.microsoft.com.nsatc.net" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall firewall додати правило name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall додати правило name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall firewall додати правило name="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall firewall додати правило name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall firewall додати правило name="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall додати правило name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall firewall додати правило name="telemetry_ssw.live.com" dir=out action=block remoteip=207.46.101.29 enable=yes netsh advfirewall firewall додати правило name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall додати правило name="telemetry_msnbot-65-55-108-23.search.msn.com" dir=out action=block remoteip=65.55.108.2 = так netsh advfirewall firewall додати правило name="telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com" dir=out action=block remoteip=23.218.212.69 enable=yes

Отже, щоб зробити це легко для вас, щоб ви могли швидко додати ці правила, я підготував для вас пакетний файл. Запустіть «add rules.cmd» і підтвердьте запит UAC.

Завантажте файл правил блокування телеметрії для Windows 10

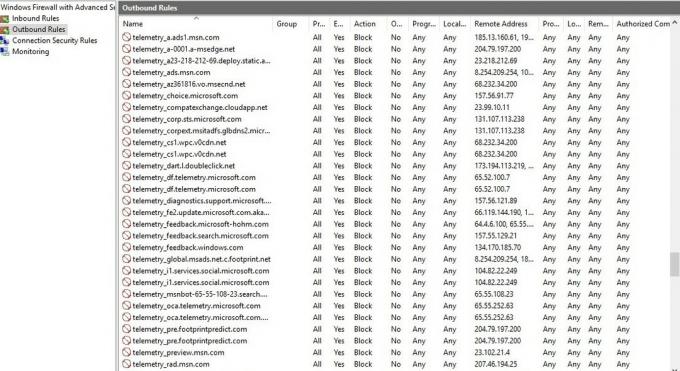

Після цього ви повинні побачити наступне в брандмауері Windows:

Windows 10 більше не буде шпигувати за вами. Не були задіяні сторонні інструменти.

Тепер перейдіть до Служби та програми -> Служби на лівій панелі. У списку Служб вимкніть такі служби:

Служба відстеження діагностики

dmwappushsvc

Двічі клацніть згадані служби та виберіть «Вимкнено» для типу запуску:

Тобі потрібно перезавантажте Windows 10 щоб зміни вступили в силу.

Тобі потрібно перезавантажте Windows 10 щоб зміни вступили в силу.

Цей останній крок вимкнуть «кейлоггер», який може надсилати дані, які ви вводите. Цей крок насправді не є необхідним, оскільки всі сервери вже заблоковані. Однак під час оновлення Windows 10 список серверів може бути змінений Microsoft і можуть бути додані нові сервери. Отже, відключивши згадані сервіси, ви можете бути впевнені, що ОС не буде таємно збирати та надсилати дані.

Це воно. Я відкритий для ваших запитань. Якщо ви щось не зрозуміли, дайте мені знати в коментарях.