Вимкніть апаратне шифрування BitLocker на вразливих SSD

Вчора була виявлена вразливість в апаратному шифруванні, реалізованому деякими SSD. На жаль, BitLocker у Windows 10 (і, можливо, Windows 8.1 також) делегує обов'язок безпечного шифрування та захисту даних користувача диску виробник. Коли апаратне шифрування доступне, воно не перевіряє, чи є шифрування надійним, і вимикає власне програмне шифрування, що робить ваші дані вразливими. Ось обхідний шлях, який ви можете застосувати.

Реклама

Навіть якщо ви ввімкнете шифрування BitLocker в системі, Windows 10 може насправді не шифрувати ваші дані з його програмним шифруванням, якщо диск передає операційній системі, що він використовує апаратне забезпечення шифрування. Навіть якщо ваш диск підтримує шифрування, його можна легко зламати через використання пустої парольної фрази.

А нещодавно вивчення показує, що продукти Crucial і Samsung мають багато проблем зі своїми SSD. Наприклад, деякі моделі Crucial мають порожній головний пароль, що дозволяє отримати доступ до ключів шифрування. Цілком можливо, що мікропрограмне забезпечення, яке використовується в іншому обладнанні різними постачальниками, також може мати подібні проблеми.

Як обхідний шлях Microsoft пропонує вимкнення апаратного шифрування та перехід на програмне шифрування BitLocker, якщо у вас є дійсно конфіденційні та важливі дані.

Перш за все, вам потрібно перевірити, який тип шифрування зараз використовує ваша система.

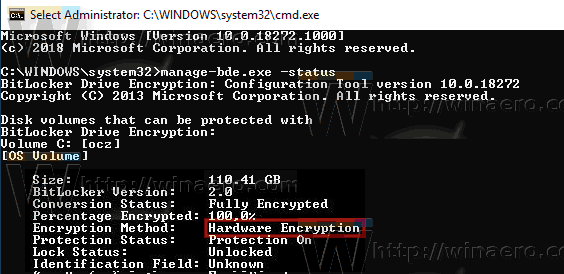

Перевірте стан шифрування диска BitLocker для диска в Windows 10

- Відкрийте ан підвищений командний рядок.

- Введіть або скопіюйте та вставте таку команду:

manage-bde.exe -статус

- Дивіться рядок «Метод шифрування». Якщо він містить «Апаратне шифрування», BitLocker покладається на апаратне шифрування. В іншому випадку використовується програмне шифрування.

Ось як переключитися з апаратного шифрування на програмне шифрування за допомогою BitLocker.

Вимкніть апаратне шифрування BitLocker

- Повністю вимкніть BitLocker, щоб розшифрувати диск.

- відчинено PowerShell як адміністратор.

- Видати команду:

Enable-BitLocker -HardwareEncryption:$False - Увімкніть BitLocker знову.

Якщо ви системний адміністратор, увімкніть та запустіть політику «Налаштувати використання апаратного шифрування для дисків операційної системи».

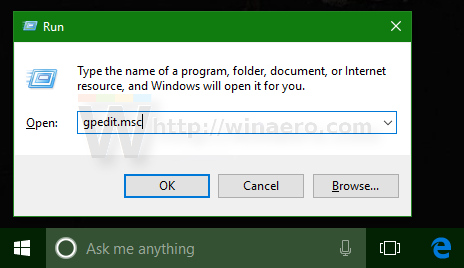

Вимкніть апаратне шифрування BitLocker за допомогою групової політики

Якщо ви використовуєте Windows 10 Pro, Enterprise або Education видання, ви можете використовувати програму «Редактор локальної групової політики», щоб налаштувати параметри, згадані вище, за допомогою графічного інтерфейсу.

- Натисніть Виграти + Р натисніть разом клавіші на клавіатурі та введіть:

gpedit.msc

Натисніть Enter.

- Відкриється редактор групової політики. Йти до Конфігурація комп'ютера\Адміністративні шаблони\Компоненти Windows\Шифрування диска BitLocker\Диски операційної системи. Установіть параметр політикиНалаштуйте використання апаратного шифрування для дисків операційної системи до Вимкнено.

Крім того, ви можете застосувати налаштування реєстру.

Вимкніть апаратне шифрування BitLocker за допомогою налаштування реєстру

- відчинено Редактор реєстру.

- Перейдіть до наступного ключа реєстру:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\FVE

Порада: див як перейти до потрібного ключа реєстру одним клацанням миші.

Якщо у вас немає такого ключа, то просто створіть його.

- Тут створіть нове 32-розрядне значення DWORD OSAllowedHardwareEncryptionAlgorithms. Примітка: навіть якщо ви під керуванням 64-розрядної Windows, вам все одно потрібно використовувати 32-розрядний DWORD як тип значення.

Залиште дані його значення як 0. - Щоб зміни, внесені за допомогою налаштування реєстру, вступили в силу, перезавантажте Windows 10.

Це воно.