Bilgisayarınızın Meltdown ve Spectre CPU Güvenlik Açıklarından Etkilenip Etkilenmediğini Bulun

Son on yılda piyasaya sürülen tüm Intel CPU'ların ciddi bir sorundan etkilendiği artık bir sır değil. Parolalar, güvenlik anahtarları vb. gibi hassas veriler dahil olmak üzere diğer herhangi bir işlemin özel verilerini çalmak için özel olarak hatalı biçimlendirilmiş bir kod kullanılabilir. Bu yazıda, PC'nizin sorundan etkilenip etkilenmediğini nasıl bulacağınızı göreceğiz.

Reklamcılık

Meltdown ve Spectre güvenlik açıklarından haberdar değilseniz, bunları bu iki makalede ayrıntılı olarak ele aldık:

- Microsoft, Meltdown ve Spectre CPU kusurları için acil durum düzeltmesi yayınlıyor

- İşte Meltdown ve Spectre CPU kusurları için Windows 7 ve 8.1 düzeltmeleri

Kısacası, hem Meltdown hem de Spectre güvenlik açıkları, bir işlemin, bir sanal makinenin dışından bile olsa, diğer herhangi bir işlemin özel verilerini okumasına izin verir. Bu, Intel'in CPU'larının verileri nasıl önceden getirdiğini uygulaması nedeniyle mümkündür. Bu, yalnızca işletim sistemine yama uygulanarak düzeltilemez. Düzeltme, istismarları tamamen azaltmak için işletim sistemi çekirdeğinin yanı sıra bir CPU mikro kod güncellemesini ve hatta bazı cihazlar için muhtemelen bir UEFI/BIOS/ürün yazılımı güncellemesini güncellemeyi içeriyor.

Son araştırmalar, ARM64 ve AMD CPU'ların spekülatif yürütmeyle ilgili Spectre güvenlik açığından da etkilendiğini gösteriyor.

Mevcut düzeltmeler

Microsoft, desteklenen tüm işletim sistemleri için zaten bir dizi düzeltme yayınladı. Mozilla bugün bir Firefox 57'nin güncellenmiş sürümüve Google, Chrome kullanıcılarını 64 sürümüyle koruyacaktır.

Google Chrome'un mevcut sürümü için, etkinleştirerek ekstra korumayı etkinleştirebilirsiniz. Tam Site İzolasyonu. Site İzolasyonu, bu tür güvenlik açıklarının başarılı olma olasılığını azaltmak için ikinci bir savunma hattı sunar. Farklı web sitelerinden gelen sayfaların her zaman farklı işlemlere yerleştirilmesini sağlar, her biri işlemin yapmasına izin verilenleri sınırlayan bir sanal alanda çalışır. Ayrıca, sürecin diğer sitelerden belirli türdeki hassas belgeleri almasını engeller.

Google, Meltdown ve Spectre ile ilgili güvenlik açıklarının kötüye kullanılmasına karşı koruma sağlamak için ay sonuna kadar Chrome'u tekrar güncelleyecektir (Sürüm 64). Chrome'un 64 sürümü beta kanalına zaten ulaştı.

Bilgisayarınızın Meltdown ve Spectre güvenlik açıklarından etkilenip etkilenmediğini öğrenin

Not: Aşağıdaki talimatlar Windows 10, Windows 8.1 ve Windows 7 SP1 için geçerlidir.

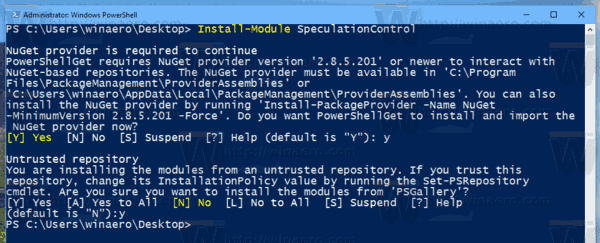

- Açık Yönetici olarak PowerShell.

- Aşağıdaki komutu yazın:

Kurulum Modülü Spekülasyon Kontrolü. Bu, bilgisayarınıza fazladan bir modül yükleyecektir. "Y" ye iki kez cevap verin.

- Kurulu modülü şu komutla etkinleştirin:

İçe Aktarma Modülü Spekülasyon Kontrolü. - Şimdi aşağıdaki cmdlet'i yürütün:

Get-SpekülasyonKontrol Ayarları. - Çıktıda, "True" olarak gösterilen etkinleştirilmiş korumalara bakın.

Not: Hata mesajı alıyorsanız

"İçe Aktarma Modülü: Dosya C:\Program Files\WindowsPowerShell\Modules\SpeculationControl\1.0.1\SpeculationControl.psm1

bu sistemde çalışan komut dosyaları devre dışı bırakıldığından yüklenemiyor. ..."

Ardından yürütme politikasını şu şekilde değiştirin: sınırsız veya kalp ameliyati. Aşağıdaki makaleye bakın:

Windows 10'da PowerShell Yürütme Politikası Nasıl Değiştirilir

Tüm satırlar True değerine sahipse korunursunuz. Yamasız Windows 10'um çıktıda şöyle görünüyor:

Bu kadar.

Kaynak: Microsoft