Sluta att Windows 10 spionerar på dig med bara Windows-brandväggen

Det är ingen hemlighet för alla som använder Windows 10 att det här operativsystemet samlar in mycket privat information och skickar tillbaka den till Microsoft så att de får mer telemetridata. Många användare är inte nöjda med att Windows 10 spionerar på dem och ständigt letar efter ett sätt att stoppa det. Även om det inte är första gången vi hänvisar till den här frågan, skulle jag idag vilja dela ett ett annat sätt att förhindra Windows 10 från att samla in dina känsliga data med endast det inbyggda Windows Brandvägg.

Annons

I min tidigare artikel, Hur man inaktiverar telemetri och datainsamling i Windows 10, jag beskrev brett vad som är telemetri och hur Microsoft samlar in dina data. Utöver det kommer artikeln med en lösning mot att samla in data utan ditt godkännande.

Innan vi börjar bör jag definitivt nämna ett faktum. Akta dig för användare av Windows 7/Windows 8, ditt operativsystem kanske också spionerar på dig! Se följande artikel:

Telemetri och datainsamling kommer också till Windows 7 och Windows 8

Låt oss nu se vad vi kan göra för att förhindra att Windows 10 spionerar på dig med bara Windows-brandväggen. Huvudtanken bakom denna metod är att blockera den välkända listan över Microsoft-servrar med hjälp av lämpliga regler för Windows-brandväggen. Detta involverar inte något tredjepartsverktyg i processen, vilket också är bra. Du kommer att se och kontrollera vad du gör.

Låt oss se följande exempel:

netsh advfirewall brandvägg lägg till regelnamn = "telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

Kommandot ovan lägger till och aktiverar en ny regel som blockerar utgående anslutningar till servern "telemetry_watson.telemetry.microsoft.com". Blockering kommer att utföras med dessa IP-adresser: 65.55.252.43,65.52.108.29.

Detta kommando bör köras i en förhöjd kommandotolk. Det här är inte för svårt. Men när du behöver blockera alla telemetriservrar kan du tröttna på att köra alla nödvändiga kommandon en efter en. Titta bara på hela listan (ett PowerShell-utdrag) nedan!

Set-NetFirewallProfile -all netsh advfirewall firewall add rule name="telemetry_vortex.data.microsoft.com" dir=out action=block remoteip=191.232.139.254 enable=yes netsh advfirewall brandwall add regelnamn="telemetry_telecommand.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.92 enable=ja netsh advfirewall brandvägg lägg till regelnamn="telemetry_oca.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall brandwall add rule name="telemetry_sqm.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.93 enable=yes netsh advfirewall brandvägg add rule name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes netsh advfirewall brandvägg add regel name="telemetry_redir.metaservices.microsoft.com" dir=out action=block remoteip=194.44.4.200,194.44.4.208 enable=yes netsh advfirewall firewall add rule name="telemetry_choice.microsoft.com" dir=out action=block remoteip=157.56.91.77 enable=ja netsh advfirewall brandvägg lägg till regel name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=ja netsh advfirewall firewall add rule name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall add rule name="telemetry_wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.93 enable=yes netsh advfirewall firewall add rule name="telemetry_services.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.92 enable=yes netsh advfirewall brandwall add rule name="telemetry_sqm.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.94 enable=ja netsh advfirewall firewall add rule name="telemetry_telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.9 enable=ja netsh advfirewall firewall add rule name="telemetry_watson.ppe.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.11 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.appex.bing.net" dir=out action=block remoteip=168.63.108.233 enable=yes netsh advfirewall brandwall add rule name="telemetry_telemetry.urs.microsoft.com" dir=out action=block remoteip=157.56.74.250 enable=yes netsh advfirewall firewall add rule name="telemetry_settings-sandbox.data.microsoft.com" dir=out action=block remoteip=111.221.29.177 enable=yes netsh advfirewall brandvägg add regel name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall firewall add rule name="telemetry_survey.watson.microsoft.com" dir=out action=block remoteip=207.68.166.254 enable=yes netsh advfirewall brandwall add rule name="telemetry_watson.live.com" dir=out action=block remoteip=207.46.223.94 enable=ja netsh advfirewall brandvägg lägg till regelnamn="telemetry_watson.microsoft.com" dir=out action=block remoteip=65.55.252.71 enable=yes netsh advfirewall brandvägg lägg till regelnamn="telemetry_statsfe2.ws.microsoft.com" dir=out action=block remoteip=64.4.54.22 enable=ja netsh advfirewall brandvägg add rule name="telemetry_corpext.msitadfs.glbdns2.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall brandvägg lägg till regel namn="telemetry_compatexchange.cloudapp.net" dir=out action=block remoteip=23.99.10.11 enable=ja netsh advfirewall brandvägg lägg till regel namn="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall brandwall add rule name="telemetry_a-0001.a-msedge.net" dir=out action=block remoteip=204.79.197.200 enable=ja netsh advfirewall firewall add rule name="telemetry_statsfe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall brandvägg lägga till regel name="telemetry_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.77.139 enable=yes netsh advfirewall brandvägg lägg till regel name="telemetry_fe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.58.418.wall, fire name="telemetry_diagnostics.support.microsoft.com" dir=out action=block remoteip=157.56.121.89 enable=yes netsh advfirewall firewall add rule name="telemetry_corp.sts.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall brandwall add rule name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall add rule name="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall firewall add rule name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall firewall add rule name="telemetry_feedback.windows.com" dir=out action=block remoteip=134.170.185.70 enable=ja netsh advfirewall brandvägg add rule name="telemetry_feedback.microsoft-hohm.com" dir=out action=block remoteip=64.4.6.100,65.55.39.10 enable=ja netsh advfirewall brandvägg lägg till regelnamn="telemetry_feedback.search.microsoft.com" dir=out action=block remoteip=157.55.129.21 enable=ja netsh advfirewall brandvägg lägg till regelnamn="telemetry_rad.msn.com" dir=out action=block remoteip=207.46.194.25 enable=yes netsh advfirewall brandwall add rule name="telemetry_preview.msn.com" dir=out action=block remoteip=23.102.21.4 enable=yes netsh advfirewall brandwall add regel namn="telemetry_dart.l.doubleclick.net" dir=out action=block remoteip=173.194.113.220,173.194.113.219,216.58.209.166 enable=yes netsh advfirewall firewall add rule_comad"stelemetry.com" dir=out action=block remoteip=157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 enable=yes rulea netwallad.network dir=ut action=block remoteip=198.78.208.254,185.13.160.61 enable=yes netsh advfirewall firewall add rule name="telemetry_global.msads.net.c.footprint.net" dir=out action=block remoteip=185.13.160.61,8.254.209.254,207.123.56.252 enable=yes netsh advfirewall firewall add rule name="telemetry_az361816.vo.msecnd.net" dir=out action=block remotees02=.342.y2 netsh0202 advfirewall firewall add rule name="telemetry_oca.telemetry.microsoft.com.nsatc.net" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall firewall add rule name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall add rule name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=ja netsh advfirewall brandvägg lägg till regel name="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=ja netsh advfirewall brandvägg add rule name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall firewall add rule name="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall brandwall add rule name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall-brandvägg lägg till regelnamn="telemetry_ssw.live.com" dir=out action=block remoteip=207.46.101.29 enable=ja netsh advfirewall-brandvägg lägg till regelnamn="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall add rule name="telemetry_msnbot-65-55-108-23.search.msn.com" dir=out action=block remoteip=65.55.108.23 enable =ja netsh advfirewall brandvägg add rule name="telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com" dir=out action=block remoteip=23.218.212.69 enable=yes

Så, för att göra detta enkelt för dig så att du snabbt kan lägga till dessa regler, förberedde jag en batchfil åt dig. Kör "add rules.cmd" och bekräfta UAC-prompten.

Ladda ner Block Telemetri Rules-fil för Windows 10

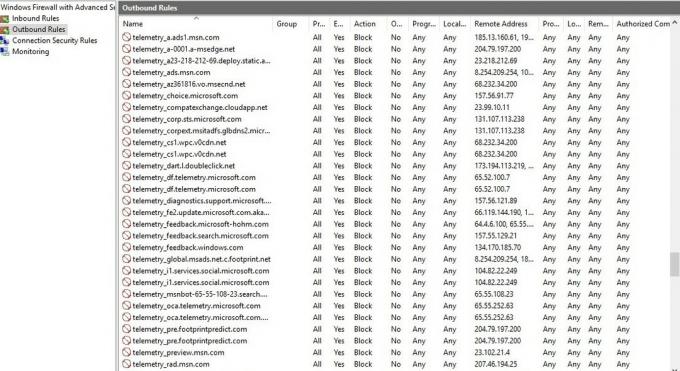

Efter det bör du se följande i Windows-brandväggen:

Windows 10 kommer inte att spionera på dig längre. Inga verktyg från tredje part var inblandade.

Gå nu till Tjänster och applikationer -> Tjänster i den vänstra rutan. Inaktivera följande tjänster i listan Tjänster:

Diagnostikspårningstjänst

dmwappushsvc

Dubbelklicka på de nämnda tjänsterna och välj "Inaktiverad" som starttyp:

Du behöver starta om Windows 10 för att ändringar ska träda i kraft.

Du behöver starta om Windows 10 för att ändringar ska träda i kraft.

Detta sista steg kommer att inaktivera "keylogger", som kan skicka data som du skriver. Detta steg är faktiskt inte nödvändigt, eftersom alla servrar redan är blockerade. Men när du uppdaterar Windows 10 kan serverlistan ändras av Microsoft och nya servrar kan läggas till. Så genom att inaktivera de nämnda tjänsterna kan du vara säker på att operativsystemet inte kommer att samla in och skicka data i hemlighet.

Det är allt. Jag är öppen för dina frågor. Om du inte har förstått något, låt mig veta i kommentarerna.