Microsoft fixar en bugg som mycket lätt korrumperar NTFS

Det finns en långvarig bugg i Windows som skadar filsystemet med en mängd olika åtgärder. Ett enda kommando, en felaktig HTML-fil eller till och med en genväg som du ser i ett ZIP-arkiv kan skada filsystemet. Windows 10, från och med version 1803, och enligt uppgift Windows 8/8.1 är bland de sårbara operativsystemen.

Annons

En säkerhetsforskare, Jonas L, upptäckte en NTFS-sårbarhet som påverkar Windows 10 som inte har åtgärdats ännu. Forskaren berättade Bleeping Computer att felet blev exploaterbart från och med Windows 10 build 1803, Windows 10 April 2018 Update, och fortsätter att fungera i den senaste versionen. Jag har hört att Windows 8 och Windows 8.1 också påverkas av problemet, och till och med Windows XP. Men Windows 7 påverkas inte. Detta är enligt andras rapporter. Winaero har inte verifierat äldre system själva.

Hur det fungerar

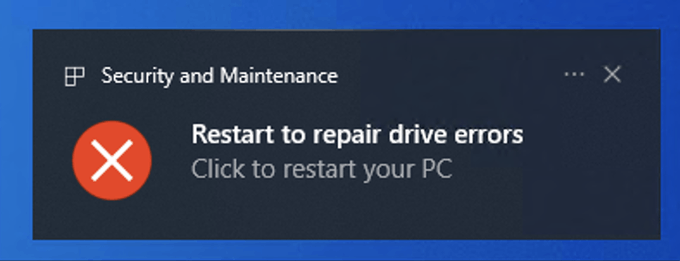

Frågan är verkligen allvarlig. Ett enkelt kommando, även när det körs av en lågprivilegierad användare, förstör en NTFS-formaterad hårddisk, med Windows som uppmanar användaren att starta om sin dator för att reparera de korrupta skivposterna.

Varning: Testa inte detta kommando på någon av dina enheter som innehåller viktig data. Filsystemet kommer att skadas och du kan förlora all din data. Du har blivit varnad.

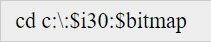

Kommandot ser ut som följer.

Det viktigaste här är $i30 NTFS-indexattributet. Det NTFS-indexattributet är ett attribut som är associerat med kataloger som innehåller en lista över en katalogs filer och undermappar. I vissa fall kan NTFS-indexet även innehålla raderade filer och mappar.

'Jag har ingen aning om varför det korrumperar saker och det skulle vara mycket jobb att ta reda på eftersom reg-nyckeln som ska BSOD på korruption inte fungerar. Så jag överlåter det till personerna med källkoden,'

... sa forskaren.

Ovanstående kommando kan skada vilken enhet som helst, inte bara C:-enheten. När du tryckt på Enter visas ett felmeddelande som säger "Filen eller katalogen är skadad och oläsbar."

Windows 10 kommer att uppmana användaren att starta om datorn för att reparera den skadade enheten. Vid omstart startar Windows CheckDisk-appen och fixar filsystemet.

Det kan utlösas med en mängd olika metoder

Det är inte bara kommandot ovan som orsakar problemet. En speciellt förberedd internetgenvägsfil (.url) som hade sin ikonplats inställd på C:\:$i30:$bitmap kommer att utlösa sårbarheten även om användaren aldrig öppnade filen. När File Explorer försöker visa en sådan "ikon" kommer enheten omedelbart att skadas. Allt du behöver göra är att se det i File Explorer.

Om en sådan fil ingår i ett ZIP-arkiv, kommer det ZIP-arkivet att utlösa sårbarheten varje gång den extraheras. På samma sätt kan den placeras i en ISO-, VHD- eller VHDX-fil.

Forskaren sa att en skapad HTML-sida som bäddar in resurser från en nätverksresurs kommer att göra detsamma.

Slutligen har användare kommit på att det räcker med att klistra in ovanstående ':$i30'-sträng i webbläsarens adressfält.

Det håller på att fixas

Gränsen har kontaktat Microsoft, och företagets talesperson har försäkrat sig om att de redan arbetar på en lösning för detta problem.

Vi är medvetna om det här problemet och kommer att tillhandahålla en uppdatering i en framtida version. Användningen av denna teknik bygger på social ingenjörskonst och som alltid uppmuntrar vi våra kunder att träna goda datorvanor online, inklusive att vara försiktig när du öppnar okända filer eller accepterar filer överföringar.

Så det finns ingen begränsning av denna sårbarhet när detta skrivs. Var försiktig när du laddar ner och visar filer. Om du misstänker något hot, använd en konsolfilhanterare som Långt som inte visar och hämtar ikoner.