Alegadamente, temas personalizados podem ser usados para roubar credenciais de usuário do Windows 10

Uma nova descoberta do pesquisador de segurança Jimmy Bayne, que revelou isso no Twitter, revela uma vulnerabilidade no mecanismo de temas do Windows 10 que pode ser usado para roubar as credenciais dos usuários. Um tema especial malformado, quando aberto, redireciona os usuários para uma página que solicita que os usuários insiram suas credenciais.

Propaganda

Como você já deve saber, o Windows permite compartilhar temas em Configurações. Isso pode ser feito abrindo Configurações> Personalização> Temas e selecionando "Salvar tema para compartilhar"no menu. Isso criará um novo *arquivo .deskthemepack que o usuário pode fazer upload para a Internet, enviar por e-mail ou compartilhar com outras pessoas por diversos métodos. Outros usuários podem baixar esses arquivos e instalá-los com um clique.

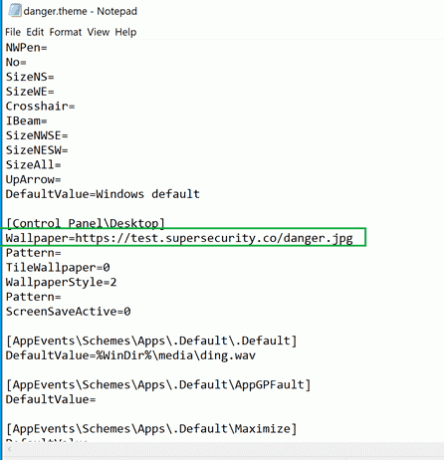

Um invasor pode criar um arquivo '.theme' em que a configuração do papel de parede padrão aponta para um site que requer autenticação. Quando usuários desavisados inserem suas credenciais, um hash NTLM dos detalhes é enviado ao site para autenticação. As senhas não complexas são então abertas usando um software especial de eliminação de hash.

[Truque de coleta de credenciais] Usando um arquivo .theme do Windows, a chave Papel de parede pode ser configurada para apontar para um recurso http / s requerido por autenticação remota. Quando um usuário ativa o arquivo de tema (por exemplo, aberto a partir de um link / anexo), um prompt de cred do Windows é exibido para o usuário.

O que são arquivos * .theme?

Tecnicamente, os arquivos * .theme são arquivos * .ini que incluem várias seções que o Windows lê e altera a aparência do sistema operacional de acordo com as instruções encontradas. O arquivo de tema especifica a cor de destaque, papéis de parede a serem aplicados e algumas outras opções.

Uma de suas seções tem a seguinte aparência.

[Painel de controle \ Área de trabalho]Papel de parede =% WinDir% \ web \ wallpaper \ Windows \ img0.jpg

Ele especifica o papel de parede padrão aplicado quando o usuário instala o tema. Ao invés do caminho local, aponta o pesquisador, ele pode ser definido como um recurso remoto que pode ser usado para fazer o usuário inserir suas credenciais.

A chave do papel de parede está localizada na seção "Painel de controle \ Área de trabalho" do arquivo .theme. Outras chaves podem ser usadas da mesma maneira, e isso também pode funcionar para divulgação de hash netNTLM quando definido para locais de arquivos remotos, diz Jimmy Bayne.

O pesquisador fornece um método para mitigar o problema.

De uma perspectiva defensiva, bloqueie / reassocie / busque as extensões "theme", "themepack", "desktopthemepackfile". Em navegadores, os usuários devem receber um cheque antes de abrir. Outros vulns CVE foram divulgados nos últimos anos, por isso vale a pena abordar e mitigar

Fonte: Neowin