Descubra se o seu PC é afetado por vulnerabilidades de fusão e de CPU Spectre

Não é mais segredo que todas as CPUs da Intel lançadas durante a última década foram afetadas por um problema sério. Um código especialmente malformado pode ser usado para roubar os dados privados de qualquer outro processo, incluindo dados confidenciais como senhas, chaves de segurança e assim por diante. Neste artigo, veremos como descobrir se o seu PC é afetado pelo problema.

Propaganda

Se você não está ciente das vulnerabilidades Meltdown e Spectre, nós as cobrimos em detalhes nestes dois artigos:

- A Microsoft está lançando uma correção de emergência para falhas de CPU de Meltdown e Spectre

- Aqui estão as correções do Windows 7 e 8.1 para falhas de CPU de Meltdown e Spectre

Resumindo, as vulnerabilidades Meltdown e Spectre permitem que um processo leia os dados privados de qualquer outro processo, mesmo de fora de uma máquina virtual. Isso é possível devido à implementação da Intel de como suas CPUs pré-buscam dados. Isso não pode ser corrigido apenas com o patch do sistema operacional. A correção envolve a atualização do kernel do sistema operacional, bem como uma atualização do microcódigo da CPU e possivelmente até mesmo uma atualização de UEFI / BIOS / firmware para alguns dispositivos, para mitigar totalmente os exploits.

Pesquisas recentes indicam que CPUs ARM64 e AMD também são afetadas pela vulnerabilidade Spectre, relacionada à execução especulativa.

Correções disponíveis

A Microsoft já lançou um conjunto de correções para todos os sistemas operacionais com suporte. A Mozilla emitiu hoje um versão atualizada do Firefox 57, e o Google protegerá os usuários do Chrome com a versão 64.

Para a versão atual do Google Chrome, você pode ativar a proteção extra ativando Isolamento de site completo. O isolamento de site oferece uma segunda linha de defesa para tornar menos provável o sucesso dessas vulnerabilidades. Ele garante que as páginas de diferentes sites sejam sempre colocadas em processos diferentes, cada um sendo executado em uma área restrita que limita o que o processo tem permissão para fazer. Ele também impede que o processo receba certos tipos de documentos confidenciais de outros sites.

O Google atualizará o Chrome novamente (versão 64) até o final do mês para proteger contra a exploração de vulnerabilidades relacionadas a Meltdown e Spectre. A versão 64 do Chrome já chegou no canal beta.

Descubra se o seu PC é afetado pelas vulnerabilidades Meltdown e Spectre

Observação: as instruções abaixo são aplicáveis ao Windows 10, Windows 8.1 e Windows 7 SP1.

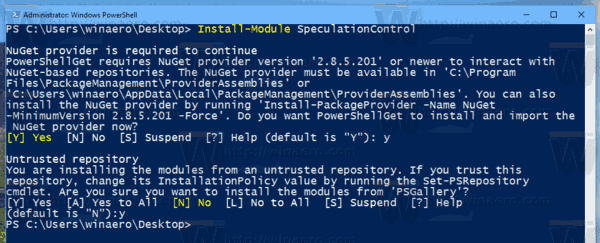

- Abrir PowerShell como administrador.

- Digite o seguinte comando:

Install-Module SpeculationControl. Isso instalará um módulo extra em seu computador. Responda "Y" duas vezes.

- Ative o módulo instalado com o comando:

Import-Module SpeculationControl. - Agora, execute o seguinte cmdlet:

Get-SpeculationControlSettings. - Na saída, veja as proteções habilitadas mostradas como "True".

Nota: Se você estiver recebendo a mensagem de erro

"Import-Module: File C: \ Program Files \ WindowsPowerShell \ Modules \ SpeculationControl \ 1.0.1 \ SpeculationControl.psm1

não pode ser carregado porque a execução de scripts está desabilitada neste sistema. ..."

Em seguida, altere a política de execução para irrestrito ou desviar. Consulte o seguinte artigo:

Como alterar a política de execução do PowerShell no Windows 10

Você está protegido se todas as linhas tiverem o valor True. Aqui está como meu Windows 10 sem patch aparece na saída:

É isso.

Fonte: Microsoft