Podobno niestandardowe motywy mogą służyć do kradzieży danych uwierzytelniających użytkownika systemu Windows 10

Nowe odkrycie badacza bezpieczeństwa Jimmy Bayne, który ujawnił to na Twitterze, ujawnia lukę w silniku motywów systemu Windows 10, która może zostać wykorzystana do kradzieży danych uwierzytelniających użytkowników. Specjalny, zniekształcony motyw po otwarciu przekierowuje użytkowników do strony, która prosi użytkowników o wprowadzenie swoich poświadczeń.

Reklama

Jak być może już wiesz, Windows umożliwia udostępnianie motywów w Ustawieniach. Można to zrobić, otwierając Ustawienia > Personalizacja > Motywy, a następnie wybierając „Zapisz motyw do udostępnieniaz menu. Spowoduje to utworzenie nowego *plik .deskthemepack które użytkownik może przesłać do Internetu, wysłać pocztą e-mail lub udostępnić innym za pomocą różnych metod. Inni użytkownicy mogą pobrać takie pliki i zainstalować je jednym kliknięciem.

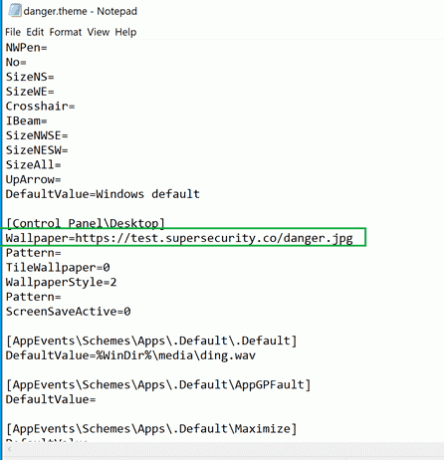

Atakujący może podobnie utworzyć plik „.theme”, w którym domyślne ustawienie tapety wskazuje na witrynę internetową wymagającą uwierzytelnienia. Gdy niczego niepodejrzewający użytkownicy wprowadzają swoje poświadczenia, do witryny wysyłany jest skrót NTLM zawierający szczegóły w celu uwierzytelnienia. Nieskomplikowane hasła są następnie łamane przy użyciu specjalnego oprogramowania do dehaszowania.

[Sztuczka zbierania poświadczeń] Używając pliku .theme systemu Windows, klucz tapety można skonfigurować tak, aby wskazywał zdalny zasób http/s wymagający uwierzytelnienia. Gdy użytkownik aktywuje plik motywu (np. otwierany z łącza/załącznika), wyświetlany jest monit o cred systemu Windows.

Co to są pliki *.theme?

Technicznie rzecz biorąc, pliki *.theme to pliki *.ini, które zawierają pewną liczbę sekcji, które system Windows odczytuje i zmienia wygląd systemu operacyjnego zgodnie z znalezionymi instrukcjami. Plik motywu określa kolor akcentu, tapety do zastosowania i kilka innych opcji.

Jedna z jego sekcji wygląda następująco.

[Panel sterowania\Pulpit]Wallpaper=%Katalog Win%\web\wallpaper\Windows\img0.jpg

Określa domyślną tapetę stosowaną podczas instalowania motywu przez użytkownika. Zamiast ścieżki lokalnej, wskazuje badacz, może ona być ustawiona na zasób zdalny, który może posłużyć do zmuszenia użytkownika do wprowadzenia swoich danych uwierzytelniających.

Klucz tapety znajduje się w sekcji „Panel sterowania\Desktop” pliku .theme. Inne klucze mogą być używane w ten sam sposób, a to może również działać w przypadku ujawniania skrótów netNTLM, gdy są ustawione dla zdalnych lokalizacji plików, mówi Jimmy Bayne.

Badacz zapewnia sposób na złagodzenie problemu.

Z perspektywy obronnej blokuj/ponownie kojarz/poluj na rozszerzenia „theme”, „themepack”, „desktopthemepackfile”. W przeglądarkach przed otwarciem użytkownikom należy przedstawić czek. Inne luki CVE zostały ujawnione w ostatnich latach, więc warto się zająć i złagodzić

Źródło: Neowin