Pass på: Windows implementerer ASLR feil, Fix er tilgjengelig

Fra og med Vista kommer Windows med adresseromslayout randomisering (ASLR). ASLR er en datasikkerhetsteknikk involvert i å forhindre utnyttelse av minnekorrupsjonssårbarheter. For å forhindre at en angriper på en pålitelig måte hopper til for eksempel en bestemt utnyttet funksjon i minnet, arrangerer ASLR tilfeldig adresseromsposisjoner til nøkkeldataområder i en prosess, inkludert bunnen av den kjørbare og posisjonene til stabelen, haugen og biblioteker. Det er en feil i Windows 8 og nyere som gjør denne teknikken ubrukelig, men du kan fikse den.

ASLR-funksjonen (Address Space Layout Randomization) ble først introdusert i Windows Vista. Det tillater å forhindre kode-gjenbruksangrep. ASLR gir tilfeldig minneadresse for å utføre kode.

Annonse

I Windows 8, Windows 8.1 og Windows 10 fungerer ikke ASLR-funksjonen som den skal. På grunn av feil konfigurasjonsstandarder, bruker ikke ASLR tilfeldige minneadresser.

Oppdatering: Det er et offisielt blogginnlegg på Technet som forklarer søksmålet. Les den her:

Avklare oppførselen til obligatorisk ASLR.Innlegget sier:

Konfigurasjonsproblemet er ikke en sårbarhet, skaper ikke ytterligere risiko og svekker ikke den eksisterende sikkerhetsstillingen til applikasjoner.

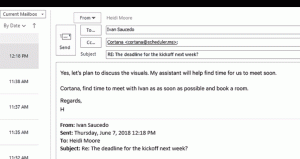

Et innlegg på CERT forklarer problemet i detalj.

Både EMET og Windows Defender Exploit Guard aktiverer systemomfattende ASLR uten også å aktivere systemomfattende bottom-up ASLR. Selv om Windows Defender Exploit guard har et systemomfattende alternativ for systemomfattende bottom-up-ASLR, gjenspeiler ikke standard GUI-verdien "På som standard" den underliggende registerverdien (ikke innstilt). Dette fører til at programmer uten /DYNAMICBASE flyttes, men uten entropi. Resultatet av dette er at slike programmer vil bli flyttet, men til samme adresse hver gang på tvers av omstarter og til og med på tvers av forskjellige systemer.

Heldigvis er det enkelt å fikse problemet.

Fiks ASLR i Windows 8, Windows 8.1 og Windows 10

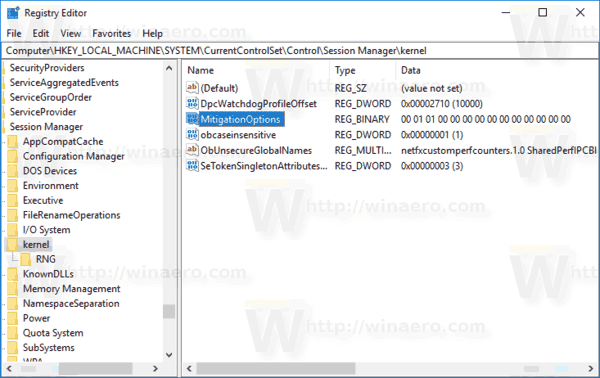

- Åpne Registerredigering app.

- Gå til følgende registernøkkel.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\kernel

Se hvordan du går til en registernøkkel med ett klikk.

- Til høyre oppretter du en ny REG_BINARY-verdi kalt MitigationOptions og setter verdidataene til

00,01,01,00,00,00,00,00,00,00,00,00,00,00,00,00

- For å få endringene gjort av registerjusteringen til å tre i kraft, start Windows 10 på nytt.

For å spare tid kan du laste ned følgende registerjustering:

Last ned Registry Tweak

Det er det.