Sužinokite, ar jūsų kompiuteriui įtakos turi „Meltdown“ ir „Specter CPU“ pažeidžiamumas

Jau ne paslaptis, kad visi per pastarąjį dešimtmetį išleisti „Intel“ procesoriai turi rimtų problemų. Specialiai netinkamai suformuotas kodas gali būti naudojamas norint pavogti bet kokio kito proceso asmeninius duomenis, įskaitant slaptus duomenis, pvz., slaptažodžius, saugos raktus ir pan. Šiame straipsnyje pamatysime, kaip sužinoti, ar jūsų kompiuterį paveikė problema.

Skelbimas

Jei nežinote apie „Meltdown“ ir „Spectre“ pažeidžiamumą, mes juos išsamiai aprašėme šiuose dviejuose straipsniuose:

- „Microsoft“ išleidžia avarinį „Meltdown“ ir „Spectre“ procesoriaus trūkumų pataisymą

- Štai „Windows 7“ ir „Windows 8.1“ Meltdown ir Spectre CPU trūkumų pataisymai

Trumpai tariant, tiek Meltdown, tiek Spectre pažeidžiamumas leidžia procesui nuskaityti bet kurio kito proceso privačius duomenis, net ir ne virtualioje mašinoje. Tai įmanoma dėl to, kad „Intel“ įdiegė, kaip jų CPU iš anksto gauna duomenis. To negalima išspręsti pataisius tik OS. Pataisymas apima OS branduolio atnaujinimą, taip pat procesoriaus mikrokodo atnaujinimą ir galbūt net UEFI / BIOS / programinės įrangos naujinimą kai kuriems įrenginiams, kad būtų visiškai sumažintas išnaudojimas.

Naujausi tyrimai rodo, kad ARM64 ir AMD procesorius taip pat paveikė Spectre pažeidžiamumas, susijęs su spekuliaciniu vykdymu.

Galimi pataisymai

„Microsoft“ jau išleido pataisų rinkinį visoms palaikomoms operacinėms sistemoms. Mozilla šiandien išleido an atnaujinta Firefox 57 versija, o „Google“ apsaugos 64 versijos „Chrome“ naudotojus.

Dabartinės versijos „Google Chrome“ galite įjungti papildomą apsaugą įgalinę Visas svetainės izoliavimas. Svetainės izoliacija siūlo antrą apsaugos liniją, kad tokie pažeidžiamumai būtų mažiau sėkmingi. Tai užtikrina, kad puslapiai iš skirtingų svetainių visada būtų įtraukiami į skirtingus procesus, kurių kiekvienas veikia smėlio dėžėje, o tai riboja, ką procesui leidžiama daryti. Tai taip pat blokuoja tam tikrų tipų neskelbtinų dokumentų gavimą iš kitų svetainių.

„Google“ iki mėnesio pabaigos vėl atnaujins „Chrome“ (64 versija), kad apsisaugotų nuo pažeidžiamumų, susijusių su „Meltdown“ ir „Spectre“, išnaudojimo. 64 „Chrome“ versija jau pasirodė beta versijos kanale.

Sužinokite, ar jūsų kompiuteris nėra paveiktas Meltdown ir Spectre pažeidžiamumų

Pastaba: toliau pateiktos instrukcijos taikomos Windows 10, Windows 8.1 ir Windows 7 SP1.

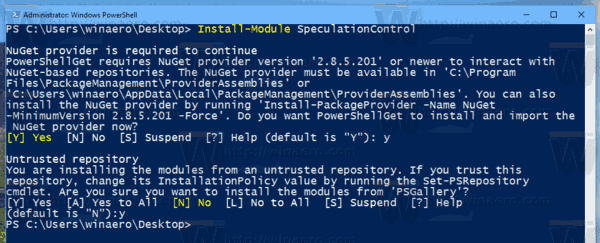

- Atviras PowerShell kaip administratorius.

- Įveskite šią komandą:

Diegimo modulis SpeculationControl. Taip jūsų kompiuteryje bus įdiegtas papildomas modulis. Du kartus atsakykite „Y“.

- Suaktyvinkite įdiegtą modulį naudodami komandą:

Importavimo modulio spekuliacijos valdymas. - Dabar paleiskite šią cmdlet:

„Get-SpeculationControlSettings“.. - Išvestyje žiūrėkite įjungtas apsaugas, parodytas kaip „Tiesa“.

Pastaba: jei gaunate klaidos pranešimą

"Importavimo modulis: failas C:\Program Files\WindowsPowerShell\Modules\SpeculationControl\1.0.1\SpeculationControl.psm1

negalima įkelti, nes šioje sistemoje išjungti scenarijai. ..."

Tada pakeiskite vykdymo politiką į neribojamas arba Apeiti. Žiūrėkite šį straipsnį:

Kaip pakeisti „PowerShell“ vykdymo politiką sistemoje „Windows 10“.

Jūs esate apsaugoti, jei visos eilutės turi tikrąją vertę. Štai kaip mano nepataisyta „Windows 10“ rodoma išvestyje:

Viskas.

Šaltinis: Microsoft