Windows 방화벽만 사용하여 Windows 10 감시 중지

Windows 10을 사용하는 사람이라면 이 운영 체제가 많은 개인 정보를 수집하고 이를 Microsoft로 다시 보내 더 많은 원격 측정 데이터를 얻을 수 있다는 것은 비밀이 아닙니다. 많은 사용자가 Windows 10이 자신을 염탐하고 이를 중지할 방법을 지속적으로 찾는 데 만족하지 않습니다. 이 문제에 대해 언급한 것이 이번이 처음은 아니지만 오늘 저는 공유하고자 합니다. Windows 10에서 기본 제공 Windows만 사용하여 중요한 데이터를 수집하지 못하도록 하는 다른 방법 방화벽.

광고

제 이전 글에서, Windows 10에서 원격 분석 및 데이터 수집을 비활성화하는 방법, 원격 측정이란 무엇이며 Microsoft에서 데이터를 수집하는 방법을 광범위하게 설명했습니다. 그 외에도 기사에는 사용자의 승인 없이 데이터를 수집하는 것에 대한 솔루션이 함께 제공됩니다.

시작하기 전에 한 가지 사실을 분명히 언급해야 합니다. Windows 7/Windows 8 사용자를 조심하십시오. 귀하의 운영 체제도 귀하를 감시하고 있을 수 있습니다! 다음 문서를 참조하세요.원격 측정 및 데이터 수집은 Windows 7 및 Windows 8에도 제공됩니다.

이제 Windows 방화벽만 사용하여 Windows 10이 사용자를 감시하는 것을 방지하기 위해 우리가 할 수 있는 일을 살펴보겠습니다. 이 방법의 주요 아이디어는 Windows 방화벽의 적절한 규칙을 사용하여 잘 알려진 Microsoft 서버 목록을 차단하는 것입니다. 이것은 프로세스에 타사 도구를 포함하지 않으며 이는 또한 좋습니다. 당신은 당신이하고있는 일을보고 통제 할 것입니다.

다음 예를 살펴보겠습니다.

netsh advfirewall 방화벽 추가 규칙 이름="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

위의 명령은 "telemetry_watson.telemetry.microsoft.com" 서버로 나가는 연결을 차단하는 새 규칙을 추가하고 활성화합니다. 차단은 IP 주소 65.55.252.43,65.52.108.29를 사용하여 수행됩니다.

이 명령은 관리자 권한 명령 프롬프트에서 실행해야 합니다. 이것은 너무 어렵지 않습니다. 그러나 모든 원격 측정 서버를 차단해야 하는 경우 필요한 모든 명령을 하나씩 실행하는 데 지칠 수 있습니다. 아래의 전체 목록(PowerShell 스니펫)을 살펴보세요!

Set-NetFirewallProfile -all netsh advfirewall 방화벽 추가 규칙 이름="telemetry_vortex.data.microsoft.com" dir=out action=block remoteip=191.232.139.254 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_telecommand.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.92 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_oca.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_sqm.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.93 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_redir.metaservices.microsoft.com" dir=out action=block remoteip=194.44.4.200,194.44.4.208 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_choice.microsoft.com" dir=out action=block remoteip=157.56.91.77 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.93 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_services.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.92 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_sqm.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.94 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.9 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_watson.ppe.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.11 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_telemetry.appex.bing.net" dir=out action=block remoteip=168.63.108.233 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_telemetry.urs.microsoft.com" dir=out action=block remoteip=157.56.74.250 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_settings-sandbox.data.microsoft.com" dir=out action=block remoteip=111.221.29.177 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_survey.watson.microsoft.com" dir=out action=block remoteip=207.68.166.254 enable=yes netsh advfirewall firewall add rule name="telemetry_watson.live.com" dir=out action=block remoteip=207.46.223.94 enable=yes netsh advfirewall 방화벽 add rule name="telemetry_watson.microsoft.com" dir=out action=block remoteip=65.55.252.71 enable=yes netsh advfirewall 방화벽 add rule name="telemetry_statsfe2.ws.microsoft.com" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_corpext.msitadfs.glbdns2.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_compatexchange.cloudapp.net" dir=out action=block remoteip=23.99.10.11 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall 방화벽 add rule name="telemetry_a-0001.a-msedge.net" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_statsfe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.77.139 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_fe2.update.microsoft.com.akadns.net" add dir=out action=block remoteip=134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.19ye firewall, 134.170.58.189,134.170.58.43 name="telemetry_diagnostics.support.microsoft.com" dir=out action=block remoteip=157.56.121.89 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_corp.sts.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_feedback.windows.com" dir=out action=block remoteip=134.170.185.70 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_feedback.microsoft-hohm.com" dir=out action=block remoteip=64.4.6.100,65.55.39.10 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_feedback.search.microsoft.com" dir=out action=block remoteip=157.55.129.21 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_rad.msn.com" dir=out action=block remoteip=207.46.194.25 enable=yes netsh advfirewall firewall add rule name="telemetry_preview.msn.com" dir=out action=block remoteip=23.102.21.4 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_dart.l.doubleclick.net" dir=out action=block remoteip=173.194.113.220,173.194.113.219,216.58.209.166 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_ads.msn adnaddir=out action=block remoteip=157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 방화벽 규칙 이름 enable=yes 디렉토리=아웃 action=block remoteip=198.78.208.254,185.13.160.61 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_global.msads.net.c.footprint.net" dir=out action=block remoteip=185.13.160.61,8.254.209.254,207.123.56.252 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_az361816.vo.msecnd.net" dir=out action=block remoteip=64.230.sh enable advfirewall 방화벽 추가 규칙 이름="telemetry_oca.telemetry.microsoft.com.nsatc.net" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall 방화벽 추가 규칙 name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall firewall add rule name="telemetry_cs1.wpc.v0cdn.net" dir=out action=block remoteip=68.232.34.200 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_pre.footprintpredict.com" dir=out action=block remoteip=204.79.197.200 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_ssw.live.com" dir=out action=block remoteip=207.46.101.29 enable=yes netsh advfirewall 방화벽 추가 규칙 이름="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall 방화벽 add rule name="telemetry_msnbot-65-55-108-23.search.msn.com" dir=out action=block remoteip=65.55.108.23 활성화 =네 netsh advfirewall 방화벽 추가 규칙 이름="telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com" dir=out action=block remoteip=23.218.212.69 enable=yes

따라서 이러한 규칙을 빠르게 추가할 수 있도록 이 작업을 쉽게 수행할 수 있도록 배치 파일을 준비했습니다. "add rules.cmd"를 실행하고 UAC 프롬프트를 확인합니다.

Windows 10용 블록 원격 측정 규칙 파일 다운로드

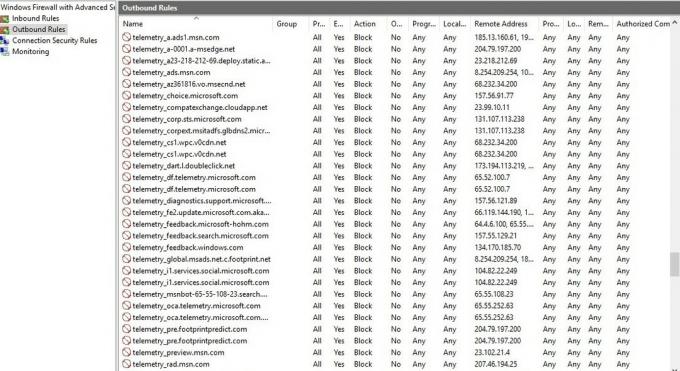

그런 다음 Windows 방화벽에 다음이 표시되어야 합니다.

Windows 10은 더 이상 당신을 감시하지 않습니다. 타사 도구가 포함되지 않았습니다.

이제 왼쪽 창에서 서비스 및 응용 프로그램 -> 서비스로 이동합니다. 서비스 목록에서 다음 서비스를 비활성화합니다.

진단 추적 서비스

dmwappushsvc

언급된 서비스를 두 번 클릭하고 시작 유형으로 "사용 안 함"을 선택합니다.

당신은 할 필요가 윈도우 10 다시 시작 변경 사항이 적용됩니다.

당신은 할 필요가 윈도우 10 다시 시작 변경 사항이 적용됩니다.

이 마지막 단계는 입력한 데이터를 보낼 수 있는 "키로거"를 비활성화합니다. 모든 서버가 이미 차단되어 있으므로 이 단계는 실제로 필요하지 않습니다. 그러나 Windows 10을 업데이트하면 Microsoft에서 서버 목록을 변경하고 새 서버를 추가할 수 있습니다. 따라서 언급된 서비스를 비활성화하면 OS가 데이터를 비밀리에 수집 및 전송하지 않도록 할 수 있습니다.

그게 다야 나는 당신의 질문에 열려 있습니다. 이해하지 못한 부분이 있다면 댓글로 알려주세요.