보고된 바에 따르면 사용자 지정 테마를 사용하여 Windows 10 사용자 자격 증명을 훔칠 수 있습니다.

보안 연구원의 새로운 발견 지미 베인, Twitter에서 공개한 은 사용자의 자격 증명을 훔치는 데 사용할 수 있는 Windows 10 테마 엔진의 취약점을 공개합니다. 특수한 형식의 테마가 열리면 사용자에게 자격 증명을 입력하라는 메시지가 표시되는 페이지로 사용자를 리디렉션합니다.

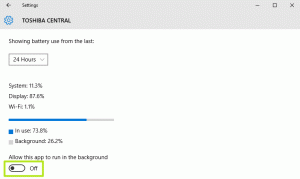

이미 알고 계시겠지만 Windows 테마 공유 허용 설정에서. 설정 > 개인 설정 > 테마를 연 다음 "공유할 테마 저장" 메뉴에서. 이것은 새로운 *를 생성할 것입니다..deskthemepack 파일 사용자가 인터넷에 업로드하거나 이메일을 통해 보내거나 다양한 방법을 통해 다른 사람과 공유할 수 있습니다. 다른 사용자는 이러한 파일을 다운로드하여 클릭 한 번으로 설치할 수 있습니다.

공격자는 유사하게 기본 배경 화면 설정이 인증이 필요한 웹사이트를 가리키는 '.theme' 파일을 만들 수 있습니다. 의심하지 않는 사용자가 자격 증명을 입력하면 세부 정보의 NTLM 해시가 인증을 위해 사이트로 전송됩니다. 복잡하지 않은 암호는 특수 디해싱 소프트웨어를 사용하여 열 수 있습니다.

[Credential Harvesting Trick] Windows .theme 파일을 사용하여 Wallpaper 키가 원격 인증이 필요한 http/s 리소스를 가리키도록 구성할 수 있습니다. 사용자가 테마 파일을 활성화하면(예: 링크/첨부 파일에서 열림) Windows 자격 증명 프롬프트가 사용자에게 표시됩니다.

*.theme 파일이란 무엇입니까?

기술적으로 *.theme 파일은 Windows가 찾은 지침에 따라 OS의 모양을 읽고 변경하는 여러 섹션을 포함하는 *.ini 파일입니다. 테마 파일은 강조 색상, 적용할 배경 화면 및 기타 몇 가지 옵션을 지정합니다.

섹션 중 하나는 다음과 같습니다.

[제어판\데스크탑]배경 화면=%WinDir%\web\wallpaper\Windows\img0.jpg

사용자가 테마를 설치할 때 적용되는 기본 배경 화면을 지정합니다. 로컬 경로 대신 연구원을 가리키며 사용자가 자신의 자격 증명을 입력하도록 하는 데 사용할 수 있는 원격 리소스로 설정할 수 있습니다.

바탕 화면 키는 .theme 파일의 "Control Panel\Desktop" 섹션 아래에 있습니다. 다른 키가 동일한 방식으로 사용될 수 있으며 원격 파일 위치에 대해 설정된 경우 netNTLM 해시 공개에도 작동할 수 있다고 Jimmy Bayne은 말합니다.

연구원이 제공하는 문제를 완화하는 방법입니다.

방어적인 관점에서 "theme", "themepack", "desktopthemepackfile" 확장을 차단/재연관/헌트합니다. 브라우저에서 사용자는 열기 전에 수표를 받아야 합니다. 최근 몇 년 동안 다른 CVE 취약점이 공개되었으므로 해결하고 완화할 가치가 있습니다.

원천: 네오윈