ახალი დაუცველობა თავდამსხმელებს საშუალებას აძლევს მოიპოვონ ადმინისტრატორის უფლებები Windows 11 და 10-ში

უსაფრთხოების მკვლევარი აბდელჰამიდ ნაცერი აქვს აღმოაჩინა ახალი ნულოვანი დღის დაუცველობა, რომელიც საშუალებას აძლევს ადამიანს მოიპოვოს SYSTEM პრივილეგიები რამდენიმე წამში. ცნობილია, რომ დაუცველობა გავლენას ახდენს Windows-ის ყველა მხარდაჭერილ ვერსიაზე, მათ შორის Windows 10, Windows 11 და Windows Server.

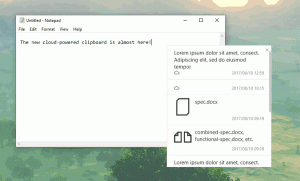

გამოქვეყნებული სკრიპტი იწყებს ბრძანების სტრიქონს SYSTEM პრივილეგიებით მომხმარებლის ანგარიშიდან სტანდარტული პრივილეგიებით.

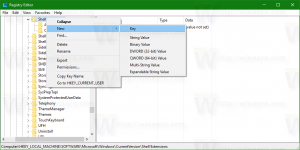

Microsoft-მა დააფიქსირა CVE-2021-41379 ერთად 2021 წლის ნოემბრის ცხელი გამოსწორება, Windows Installer-ის პრივილეგიის ესკალაციის დაუცველობა, რომელიც ასევე აღმოაჩინა Naceri-მ.

Naceri-მ აღმოაჩინა ახალი ექსპლოიტის ვერსია CVE-2021-41379-ის ანალიზის დროს და აღნიშნა, რომ თავდაპირველი პრობლემა სწორად არ იყო დაფიქსირებული. მან არჩია არ გამოექვეყნებინა გამოსავალი გამოსასწორებლად, რომელიც გამოუშვა მაიკროსოფტმა და განაცხადა, რომ მის მიერ გამოქვეყნებული ახალი ვერსია ორიგინალზე ძლიერი იყო.

აბდელჰამიდ ნაცერიმ გამოაქვეყნა საჯარო ინფორმაცია დაუცველობის შესახებ Microsoft Bug Bounty პროგრამით იმედგაცრუების გამო. ფაქტია, რომ 2020 წლის აპრილში Microsoft-მა შეამცირა ჯილდოს ოდენობა მის პროდუქტებში აღმოჩენილი დაუცველობისთვის. მაგალითად, კომპანია იხდიდა დაახლოებით 10,000 დოლარს ნულოვანი დღის დაუცველობისთვის, ხოლო ახლა ანაზღაურება მხოლოდ 1000 დოლარია.

Microsoft-ის ახალი bug bounty პროგრამის ფარგლებში ჩემი ერთ-ერთი ნულოვანი დღე $10,000-დან $1,000-მდე გადაიზარდა.

— MalwareTech (@MalwareTechBlog) 2020 წლის 27 ივლისი

ექსპლოიტის შესამოწმებლად, Bleeping კომპიუტერი გაუშვა სკრიპტი Windows 10 ვერსიაზე 21H1 (build 19043.1348) და დაადასტურა, რომ ის თავის საქმეს წარმატებით ასრულებს.

ნაცერიმ ასევე განმარტა, რომ Windows მოიცავს ჯგუფურ პოლიტიკას, რათა თავიდან აიცილოს "სტანდარტული" მომხმარებლები MSI ინსტალერის ოპერაციების შესრულებაში, მაგრამ მისი ექსპლოიტი გვერდს უვლის ამ პოლიტიკას და რჩება სრულად ფუნქციონალური.

Microsoft-მა იცის ამ დაუცველობის საჯარო გამჟღავნების შესახებ. სავარაუდოდ, კომპანია გამოაქვეყნებს შესწორებას რაც შეიძლება მალე.