11 月の更新により、Windows Server がハングして再起動することがある

Windows Server の 11 月の更新プログラムをインストールした後、LSASS サービスでメモリ リークが発生し、最終的にドメイン コントローラーがハングして再起動する可能性があります。 LSASS サービス (Local Security Authority Subsystem Service の略) は、 セキュリティ ポリシーの適用、トークンの作成、パスワードの変更、およびユーザー認証の処理 システム。

KB5019966 以降の更新プログラムをドメイン コントローラー (DC) にインストールした後、ローカル セキュリティ機関サブシステム サービス (LSASS、exe) でメモリ リークが発生する場合があります。 DC のワークロードとサーバーの最後の再起動からの時間によっては、LSASS が サーバーの稼働時間とともにメモリ使用量が継続的に増加すると、サーバーが応答しなくなったり、 自動的に再起動します。 注: 2022 年 11 月 17 日および 2022 年 11 月 18 日にリリースされた DC の帯域外更新は、この問題の影響を受ける可能性があります。

この問題は、Windows Server 2019、Windows Server 2016、Windows Server 2012 R2、Windows Server 2012、Windows Server 2008 R2 SP1、および Windows Server 2008 SP2 に影響します。 ドメイン コントローラーの承認の問題を解決するためにリリースされた帯域外の更新プログラムをインストールしても、メモリ リークは修正されません。 マイクロソフトはまだ解決策に取り組んでいます。

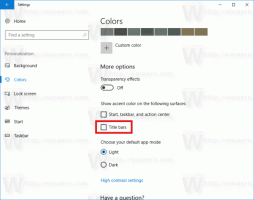

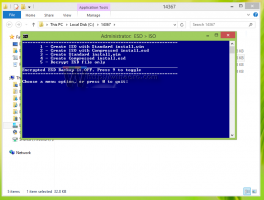

回避策として、次のコマンドを使用して KrbtgtFullPacSignature レジストリ値を 0 に設定できます。reg add "HKLM\System\CurrentControlSet\services\KDC" -v "KrbtgtFullPacSignature" -d 0 -t REG_DWORD

管理者として発行してください。

ホットフィックスのリリース後、以下の参照表に従って、キー KrbtgtFullPacSignature により高い値を設定する必要があります。

- 0 - 無効

- 1 – 新しい署名が追加されますが、検証されません。 (デフォルト設定)

- 2 - 監査モード。 新しい署名が追加され、存在する場合は検証されます。 署名がないか無効な場合、認証が許可され、監査ログが作成されます。

- 3 - 強制モード。 新しい署名が追加され、存在する場合は検証されます。 署名がないか無効な場合、認証は拒否され、監査ログが作成されます。

この記事が気に入ったら、下のボタンを使用して共有してください。 あなたから多くを奪うことはありませんが、それは私たちの成長に役立ちます. ご協力ありがとうございました!