BitLockerで保護されていない固定ドライブへの書き込みを拒否する

保護を強化するために、Windows 10では、BitLockerで保護されていない固定ドライブへの書き込み操作を防止する特別なポリシーを有効にすることができます。 保護されていないドライブは読み取り専用としてマウントされ、すべての機密データが暗号化されたストレージデバイスに書き込まれるようにします。 BitLockerはWindowsVistaで最初に導入され、現在もWindows10に存在しています。 これはWindows専用に実装されており、代替オペレーティングシステムでは公式にサポートされていません。 BitLockerは、PCのトラステッドプラットフォームモジュール(TPM)を利用して、暗号化キーシークレットを格納できます。 Windows8.1やWindows10などの最新バージョンのWindowsでは、BitLockerはハードウェアアクセラレーションをサポートしています 特定の要件が満たされている場合の暗号化(ドライブがそれをサポートしている必要があり、セキュアブートがオンになっている必要があり、その他多くの 要件)。 ハードウェア暗号化がない場合、BitLockerはソフトウェアベースの暗号化に切り替わるため、ドライブのパフォーマンスが低下します。

注:Windows 10では、BitLockerドライブ暗号化は、Pro、Enterprise、およびEducationでのみ使用できます。 エディション.

BitLockerで保護されていない固定ドライブへの書き込みを拒否するには、 以下をせよ。

- 押す 勝つ + NS キーボードのキーを一緒に入力して、次のように入力します。

gpedit.msc

Enterキーを押します。

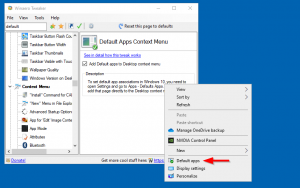

- グループポリシーエディターが開きます。 に移動 コンピューターの構成\管理用テンプレート\ Windowsコンポーネント\ BitLockerドライブの暗号化\固定データドライブ.

- 右側で、ポリシーをダブルクリックします BitLockerで保護されていない固定ドライブへの書き込みアクセスを拒否する.

- に設定します 有効。

- Windows10を再起動します 制限を適用すると、完了です。

注:ローカルグループポリシーエディター(gpedit.msc)は、でのみ使用できます。

Windows 10 Pro、エンタープライズ、および教育 エディション.

または、レジストリを微調整してポリシーを有効または無効にすることもできます。

BitLockerで保護されていない固定ドライブへの書き込みを拒否するためのレジストリの調整

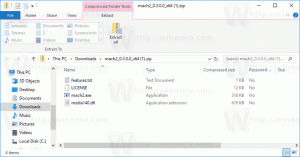

- 開ける レジストリエディタ.

- 次のレジストリキーに移動します。

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Policies \ Microsoft \ FVE

ヒント:を参照してください ワンクリックで目的のレジストリキーにジャンプする方法.

そのようなキーがない場合は、作成するだけです。

- ここで、新しい32ビットのDWORD値を作成します FDVDenyWriteAccess. 注:あなたが 64ビットWindowsを実行している、値の型として32ビットのDWORDを使用する必要があります。

- ポリシーのアクティブ化を無効にするには、1に設定します。

- レジストリの調整によって行われた変更を有効にするには、次のことを行う必要があります。 Windows10を再起動します.

時間を節約するために、すぐに使用できるレジストリファイルを作成しました。 ここからダウンロードできます:

レジストリファイルをダウンロードする

元にできる微調整が含まれています。

それでおしまい。