MicrosoftのProjectFretaは、Azureでマルウェアを阻止することを目的としています

Project Fretaは、マルウェアを阻止する仮想マシン(VM)フォレンジックプラットフォームを導入する新しいMicrosoftResearchプロジェクトです。 ユーザーはFretaを利用して、クラウド内の悪意のあるソフトウェアを見つけることができます。

ProjectFretaはMicrosoftResearchからのものであるため、同社はそれを「技術デモンストレーション」として分類しています。

広告

VM(Hyper-VおよびVMWareをサポート)のスナップショットをキャプチャし、そのコンテンツにマルウェアが存在するかどうかを検査します。 この機能を実現するには、ユーザーはProject Freta Webサイトにサインインしてから、特別なAzureリージョンで使用されるVMイメージを送信する必要があります。

NS 公式発表 言う:

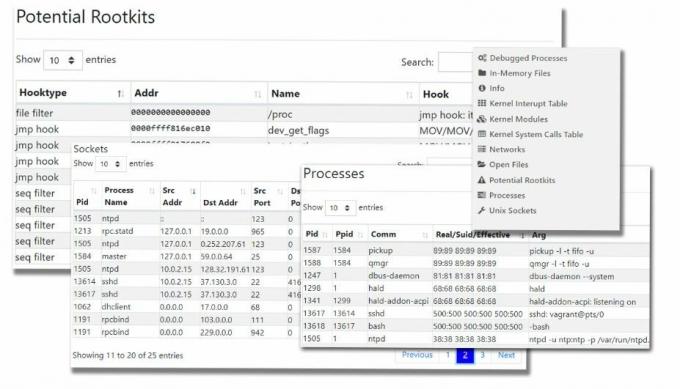

Project Freta分析エンジンは、システム全体のLinux揮発性メモリのスナップショットを使用し、システムオブジェクトの列挙を抽出します。 一部のカーネルフッキング識別は自動的に実行されます。 これは、アナリストが新しいルートキットを検出するために使用できます。 分析ポータルは、プロトタイプ形式で公開されています。 https://freta.azurewebsites.net.

プロトタイプポータルは、入力として多くの種類のメモリスナップショットをサポートします。 現在、信頼できるセンシングを実現するために必要な「驚きの要素」の妥当な概算を提供するために、Hyper-Vチェックポイントのみが評価されています。

- Hyper-Vチェックポイント機能を使用してVMRSファイルを生成します

- VMWareスナップショットを変換してCOREファイルを生成する

- AVMLを使用して、実行中のシステム内からメモリを抽出します

- LiMEを使用して、実行中のシステム内からメモリを抽出します

Azureで実行中のVMのメモリスナップショットは、実行を停止することなく分析のためにインスタンスのメモリをキャプチャしてオフライン領域に移動できる特別なセンサーを使用して取得できます。

2019年の冬に完成したこのセンサー機能は、現在Microsoftのみが利用できます 研究者であり、マイクロソフトの商用クラウドのいずれにも参加していません。エグゼクティブブリーフィングとデモは 利用可能。 このセンサーは、Freta分析環境と組み合わせて、大企業(10,000以上のVM)の安価で自動化されたメモリフォレンジック監査への道を示しています。

分析が完了すると、ProjectFretaがレポートを作成します。 レポートデータは、RESTAPIおよびPythonを介して取得することもできます。

レポートには、サンプルが取得された間隔でのシステムオブジェクトの列挙が含まれています。

- グローバルな価値観と住所

- デバッグされたプロセス

- インメモリファイル

- カーネル割り込みテーブル

- カーネルモジュール

- カーネルシステムコールテーブル

- ネットワーク

- ファイルを開く

- ARPテーブル(arp)

- ソケットを開く

- プロセス

- Unixソケット(lsof)