Surface Pro 3には、TPMバイパスエクスプロイトに対する修正が含まれています

ここにいるSurfacePro 3の所有者は、デバイスでTPMをバイパスできる公に利用可能なエクスプロイトを知っている可能性があります。 ついに修正されました。

CVE-2021-42299、としても知られています TPM Carte Blancheは、Googleのセキュリティ研究者によって最初に発見されました。 ただし、用途は限られています。 攻撃者は、デバイスの所有者の資格情報を知っているか、デバイスに物理的にアクセスできる必要があります。

CVE-2021-42299は、TPMおよびPCRログをポイズニングして、誤った認証を取得することを許可しました。 その後、デバイスヘルスアテステーションの検証プロセスを危険にさらす可能性があります。

参考のために: デバイスヘルスアテステーション は、エンドポイントのTPMおよびPCRログを検証し、特定のセキュリティの状態をチェックするMicrosoftのクラウドサービスです。 BitLocker、セキュアブートなどの機能を使用して、結果をモバイルデバイス管理に報告します (MDM)。

脆弱なデバイスは、任意の値をプラットフォーム構成レジスタ(PCR)バンクに拡張することにより、正常なデバイスになりすますことができます。

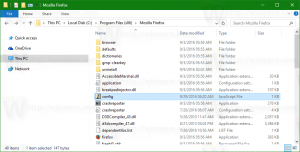

この状況により、攻撃者は特別に構成された起動可能なUSBスティックをLinuxに接続し、デバイスの起動プロセスを妨害してそのデータにアクセスすることができます。 概念実証があります エクスプロイトコード.

マイクロソフト 確認済み そのSurfacePro3は脆弱です。 Surface Pro 4、SurfaceBookなどの最近のSurfaceデバイスは脆弱ではありません。

によると Bleeping Computer、レドモンドソフトウェアの巨人はすでに修正を発行しています。