מיקרוסופט תיקנה פגיעות קריטית 'ניתנת לתילוע' בשרת DNS של Windows

מיקרוסופט הכריזה על תיקון חדש הפותר פגיעות קריטית בשרת DNS של Windows המסווגת כפרצה 'ניתנת לתילוע' ובעלת ציון בסיס CVSS של 10.0.

לפגיעויות הניתנות לסליעה יש פוטנציאל להתפשט באמצעות תוכנות זדוניות בין מחשבים פגיעים ללא אינטראקציה של המשתמש. Windows DNS Server הוא רכיב ליבה ברשת. בעוד שפגיעות זו אינה ידועה כיום בשימוש בהתקפות פעילות, חיוני שלקוחות יחילו עדכוני Windows כדי לטפל בפגיעות זו בהקדם האפשרי.

פרסומת

הפגיעות המתוקנת, CVE-2020-1350, מתוארת על ידי מיקרוסופט כדלקמן.

פגיעות של ביצוע קוד מרחוק קיימת בשרתי מערכת שמות הדומיין של Windows כאשר הם לא מצליחים לטפל בבקשות כראוי. תוקף שיצליח לנצל את הפגיעות יכול להריץ קוד שרירותי בהקשר של חשבון המערכת המקומית. שרתי Windows המוגדרים כשרתי DNS נמצאים בסיכון מפגיעות זו.

כדי לנצל את הפגיעות, תוקף לא מאומת עלול לשלוח בקשות זדוניות לשרת DNS של Windows.

העדכון מטפל בפגיעות על ידי שינוי האופן שבו שרתי DNS של Windows מטפלים בבקשות.

לקוחות עם עדכונים אוטומטיים מופעלים אינם צריכים לבצע שום פעולה נוספת, אומרת מיקרוסופט. ה טלאים ברשימה יתקן את זה לאחר ההתקנה.

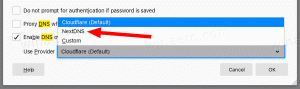

אם העדכון אינו נגיש, אפשר להקל את הפגיעות עם תיקון רישום.

כדי לעקוף את הפגיעות הזו,

בצע את השינוי ברישום הבא כדי להגביל את גודל חבילת תגובת ה-DNS הנכנסת הגדולה ביותר המותרת המותרת:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DNS\Parameters

TcpReceivePacketSize

ערך = 0xFF00

הערה עליך להפעיל מחדש את שירות DNS כדי ששינוי הרישום ייכנס לתוקף.

- ערך ברירת המחדל (גם מקסימום) =

0xFFFF - הערך המומלץ =

0xFF00(255 בתים פחות מהמקסימום)

לאחר הטמעת הפתרון לעקיפת הבעיה, שרת DNS של Windows לא יוכל לפתור שמות DNS עבור הלקוחות שלו כאשר תגובת ה-DNS מהשרת במעלה הזרם גדולה מ-65280 בתים.