Hati-hati: Windows salah mengimplementasikan ASLR, Fix is Available

Dimulai dengan Vista, Windows hadir dengan Address space layout randomization (ASLR). ASLR adalah teknik keamanan komputer yang terlibat dalam mencegah eksploitasi kerentanan korupsi memori. Untuk mencegah penyerang melompat ke, misalnya, fungsi tertentu yang dieksploitasi dalam memori, ASLR secara acak mengatur posisi ruang alamat dari area data utama dari suatu proses, termasuk basis executable dan posisi stack, heap dan perpustakaan. Ada bug di Windows 8 ke atas yang membuat teknik ini tidak berguna, tetapi Anda dapat memperbaikinya.

Fitur ASLR (Address Space Layout Randomization) pertama kali diperkenalkan di Windows Vista. Hal ini memungkinkan mencegah serangan penggunaan kembali kode. ASLR menyediakan alamat memori acak untuk mengeksekusi kode.

Iklan

Di Windows 8, Windows 8.1 dan Windows 10 fitur ASLR tidak berfungsi dengan baik. Karena default konfigurasi yang salah, ASLR tidak menggunakan alamat memori acak.

Pembaruan: Ada posting blog resmi di Technet yang menjelaskan gugatan. Baca di sini: Mengklarifikasi perilaku ASLR wajib.

Postingan mengatakan:

Masalah konfigurasi bukanlah kerentanan, tidak menimbulkan risiko tambahan, dan tidak melemahkan postur keamanan aplikasi yang ada.

Sebuah posting di CERT menjelaskan masalah secara rinci.

Baik EMET maupun Windows Defender Exploit Guard mengaktifkan ASLR di seluruh sistem tanpa juga mengaktifkan ASLR bottom-up di seluruh sistem. Meskipun Windows Defender Exploit guard memang memiliki opsi sistem-lebar untuk seluruh sistem bottom-up-ASLR, nilai GUI default "Aktif secara default" tidak mencerminkan nilai registri yang mendasarinya (tidak disetel). Ini menyebabkan program tanpa /DYNAMICBASE dipindahkan, tetapi tanpa entropi apa pun. Hasil dari ini adalah bahwa program tersebut akan dipindahkan, tetapi ke alamat yang sama setiap kali di reboot dan bahkan di sistem yang berbeda.

Untungnya, mudah untuk memperbaiki masalah ini.

Perbaiki ASLR di Windows 8, Windows 8.1 dan Windows 10

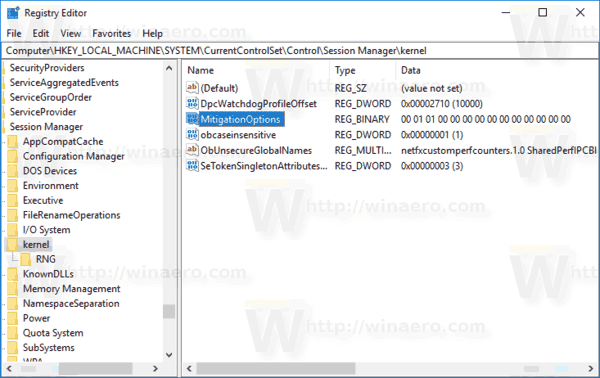

- Buka Aplikasi Editor Registri.

- Pergi ke kunci Registry berikut.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\kernel

Lihat cara membuka kunci Registri dengan satu klik.

- Di sebelah kanan, buat nilai REG_BINARY baru bernama MitigationOptions dan atur data nilainya ke

00,01,01,00,00,00,00,00,00,00,00,00,00,00,00,00

- Untuk membuat perubahan yang dilakukan oleh tweak Registry berlaku, mulai ulang Windows 10.

Untuk menghemat waktu Anda, Anda dapat mengunduh tweak Registry berikut:

Unduh Registry Tweak

Itu dia.