Nuevas políticas de grupo en Windows 10 versión 21H2

Hay siete nuevas políticas de grupo en Windows 10 versión 21H2 que Microsoft está a punto de agregar a Windows este otoño. Se espera que el gigante del software de Redmond emita Windows 10 21H2 como una actualización de funciones importante con una interfaz de usuario rediseñada y nuevas funciones.

Anuncio publicitario

Hace unos días, Microsoft lanzó Windows 10, versión 21H1, y ahora la empresa se centra en la próxima actualización del sistema operativo. Windows 10, versión 21H1 es una actualización menor que comparte su base de código con Windows 10, versión 2004 y versión 20H2, por lo que las tres versiones reciben parches de la misma rama de actualización. La única diferencia entre ellos es un paquete de habilitación que activa las funciones apropiadas además de la versión 2004.

Se espera que Windows 10, versión 21H2 sea una historia diferente. Esta versión debería traer cambios drásticos en la interfaz de usuario, conocida como proyecto Sun Valley, con partes de diseño transferidas desde Windows 10X ahora cancelado. El canal de desarrollo del programa Windows Insider ahora nos brinda una vista previa de lo que puede llegar a Windows 10 este otoño, incluidas algunas opciones nuevas de directiva de grupo, como lo descubrió

computadora. Para probarlos en acción, abra el Editor de políticas de grupo local app y navega hasta la ruta de la política, como se especifica a continuación.Las nuevas políticas de grupo local en Windows 10 versión 21H2

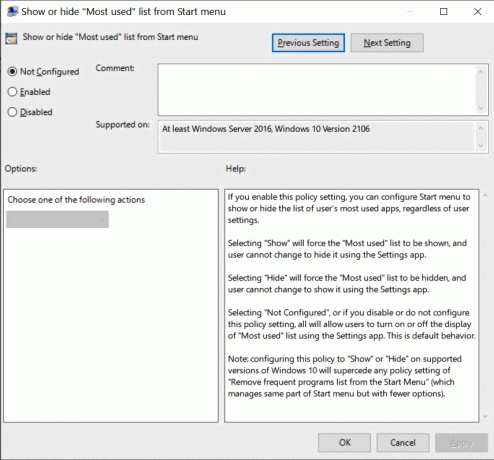

Mostrar u ocultar la lista "Más usados" del menú Inicio

Esta política se puede encontrar en Configuración del equipo> Plantillas administrativas> Menú Inicio y barra de tareas.

Si habilita esta configuración de directiva, puede configurar el menú Inicio para mostrar u ocultar la lista de aplicaciones más utilizadas por el usuario, independientemente de la configuración del usuario.

- Seleccionar "Mostrar" forzará a que se muestre la lista de "Más usados", y el usuario no puede cambiar para ocultarla usando la aplicación Configuración.

- Al seleccionar "Ocultar", la lista de "Más usados" se ocultará y el usuario no podrá cambiarla para mostrarla mediante la aplicación Configuración.

- Si selecciona "No configurado", o si deshabilita o no configura esta configuración de política, todo permitirá a los usuarios activar o desactivar la visualización de la lista "Más usados" mediante la aplicación Configuración. Este es el comportamiento predeterminado.

Nota: configurar esta política para "Mostrar" u "Ocultar" en las versiones compatibles de Windows 10 reemplazará cualquier política configuración de "Eliminar la lista de programas frecuentes del menú Inicio" (que administra la misma parte del menú Inicio pero con menos opciones).

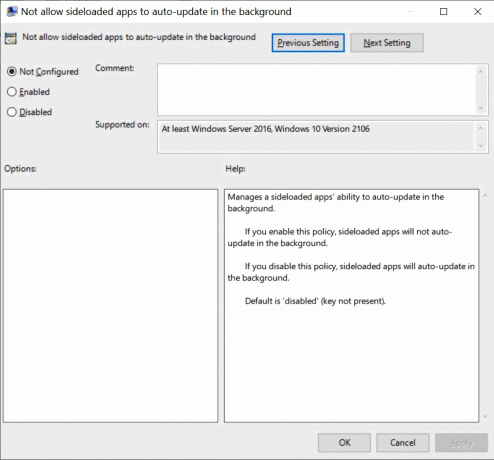

No permitir que las aplicaciones descargadas se actualicen automáticamente en segundo plano

Esto se puede encontrar en Configuración del equipo> Plantillas administrativas> Componentes de Windows> Implementación de paquetes de aplicaciones. Gestiona la capacidad de una aplicación de carga lateral para actualizarse automáticamente en segundo plano.

- Si habilita esta política, las aplicaciones descargadas no se actualizarán automáticamente en segundo plano.

- Si deshabilita esta política, las aplicaciones descargadas se actualizarán automáticamente en segundo plano.

- El valor predeterminado es 'desactivado' (clave no presente).

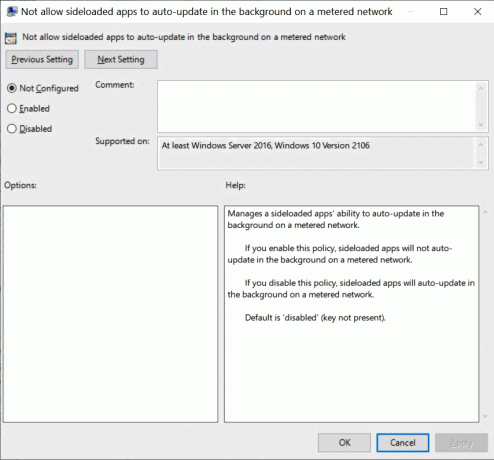

No permitir que las aplicaciones descargadas se actualicen automáticamente en segundo plano en una red medida

Ubicación de la póliza: Configuración del equipo> Plantillas administrativas> Componentes de Windows> Implementación de paquetes de aplicaciones

Gestiona la capacidad de las aplicaciones de carga lateral para actualizarse automáticamente en segundo plano en una red medida.

- Si habilita esta política, las aplicaciones descargadas no se actualizarán automáticamente en segundo plano en una red medida.

- Si deshabilita esta política, las aplicaciones descargadas se actualizarán automáticamente en segundo plano en una red medida.

- El valor predeterminado es 'desactivado' (clave no presente).

Aplicar un orden de evaluación en capas para las políticas de instalación de dispositivos Permitir y Prevenir en todos los criterios de coincidencia de dispositivos

Se puede encontrar en Configuración del equipo> Plantillas administrativas> Sistema> Instalación de dispositivos> Restricciones de instalación de dispositivos

Esta configuración de directiva cambiará el orden de evaluación en el que se aplica la configuración de directiva Permitir y Prevenir cuando se aplica más de una configuración de directiva de instalación para un dispositivo determinado. Habilite esta configuración de directiva para garantizar que los criterios de coincidencia de dispositivos superpuestos se apliquen en función de una jerarquía establecida en la que los criterios de coincidencia más específicos reemplacen a los criterios de coincidencia menos específicos. El orden jerárquico de evaluación para las configuraciones de políticas que especifican los criterios de coincidencia de dispositivos es el siguiente:

ID de instancia de dispositivo> ID de dispositivo> Clase de configuración de dispositivo> Dispositivos extraíbles

- ID de instancia de dispositivo

1. Impedir la instalación de dispositivos con controladores que coincidan con estos ID de instancia de dispositivo

2. Permitir la instalación de dispositivos con controladores que coincidan con estos ID de instancia de dispositivo- ID de dispositivo

3. Impedir la instalación de dispositivos con controladores que coincidan con estos ID de dispositivo

4. Permitir la instalación de dispositivos utilizando controladores que coincidan con estos ID de dispositivo- Clase de configuración de dispositivo

5. Evite la instalación de dispositivos con controladores que coincidan con estas clases de configuración de dispositivos

6. Permitir la instalación de dispositivos utilizando controladores que coincidan con estas clases de configuración de dispositivos- Dispositivos extraíbles

7. Evitar la instalación de dispositivos extraíbles

- Dispositivos extraíbles

- Clase de configuración de dispositivo

- ID de dispositivo

NOTA: Esta configuración de directiva proporciona un control más granular que la configuración de directiva "Evitar la instalación de dispositivos no descritos por otras configuraciones de directiva". Si estas configuraciones de política en conflicto se habilitan al mismo tiempo, el "Aplicar orden de evaluación por capas para Permitir y Prevenir políticas de instalación de dispositivos en todos los criterios de coincidencia de dispositivos "se habilitará la configuración de política y se habilitará la otra configuración de política ignorado.

Si deshabilita o no configura esta configuración de directiva, se usa la evaluación predeterminada. De forma predeterminada, toda la configuración de la política "Impedir la instalación ..." tiene prioridad sobre cualquier otra configuración de política que permita a Windows instalar un dispositivo.

No permitir la redirección de ubicación

Esta política se encuentra en Configuración del equipo> Plantillas administrativas> Componentes de Windows> Servicios de escritorio remoto> Host de sesión de escritorio remoto> Redirección de recursos y dispositivos

Esta configuración de directiva le permite controlar la redirección de los datos de ubicación al equipo remoto en una sesión de Servicios de escritorio remoto.

- De forma predeterminada, los Servicios de escritorio remoto permiten la redirección de datos de ubicación.

- Si habilita esta configuración de directiva, los usuarios no pueden redirigir sus datos de ubicación al equipo remoto.

- Si deshabilita o no configura esta configuración de directiva, los usuarios pueden redirigir sus datos de ubicación al equipo remoto.

Permitir la redirección de la automatización de la interfaz de usuario

Ubicación de la póliza: Configuración del equipo> Plantillas administrativas> Componentes de Windows> Servicios de escritorio remoto> Host de sesión de escritorio remoto> Redirección de recursos y dispositivos

Esta configuración de directiva determina si las aplicaciones cliente de automatización de la interfaz de usuario (UI) que se ejecutan en el equipo local pueden acceder a los elementos de la interfaz de usuario en el servidor.

UI Automation brinda a los programas acceso a la mayoría de los elementos de la interfaz de usuario, lo que le permite usar productos de tecnología de asistencia como Lupa y Narrador que necesitan interactuar con la interfaz de usuario para funcionar correctamente. La información de la interfaz de usuario también permite que los scripts de prueba automatizados interactúen con la interfaz de usuario.

Actualmente, las sesiones de escritorio remoto no admiten la redirección de automatización de la interfaz de usuario.

- Si habilita o no configura esta configuración de directiva, cualquier cliente de Automatización de IU en su computadora local puede interactuar con aplicaciones remotas. Por ejemplo, puede usar los clientes Narrador y Lupa de su computadora local para interactuar con la IU en una página web que abrió en una sesión remota.

- Si deshabilita esta configuración de directiva, los clientes de Automatización de la interfaz de usuario que se ejecutan en su computadora local no pueden interactuar con aplicaciones remotas.

Especificar el servicio de origen para clases específicas de actualizaciones de Windows

Se puede encontrar en Configuración del equipo> Plantillas administrativas> Componentes de Windows> Actualización de Windows

- Cuando esta política está habilitada, los dispositivos recibirán actualizaciones de Windows para las clases enumeradas desde la fuente de actualización especificada: Windows Update o Windows Server Update Service. Nota: Para recibir actualizaciones del Servicio de actualización de Windows Server, debe haber configurado correctamente un la ubicación del servicio de actualización de Microsoft en la intranet a través de la opción "Especificar la ubicación del servicio de actualización de Microsoft en la intranet" política.

- Si esta política no está configurada o está deshabilitada, el dispositivo continuará detectando actualizaciones según sus otras configuraciones de política. Nota: Si está utilizando "No permitir que las políticas de aplazamiento provoquen análisis en Windows Update" actualmente, asegúrese de dispositivos solo escanean contra su servidor especificado, recomendamos configurar esta política en su lugar o además de tal.

¿Encontraste más? No dude en compartir sus hallazgos en los comentarios.