BazarBackdoor malware bruger Microsoft Store-lignende installation til at komme ind i Windows

Angribere bruger AppInstaller.exe på Windows til at distribuere BazarBackdoor malware. Det har Cybersecurity fundet forskere ved Sophos Labs. Et nyt phishing-angreb bliver brugt til at sprede malwaren.

Interessant nok var Sophos Labs ansatte selv mål for e-mail-spammangrebet.

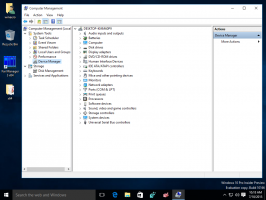

Billedkreditering: Sophos Labs

I en af de e-mail-beskeder, der angiveligt blev sendt af en "Sophos Main Manager", Adam Williams, som faktisk ikke eksisterer. "Han" undrede sig over, hvorfor forskeren ikke havde reageret på en klients klage.

E-mailen indeholdt et link til en PDF-meddelelse, der afslørede en ny malware-distributionsmetode. Det involverer Microsoft App Installer, der bruges af Store-appen i Windows 10 og Windows 11.

URL'en begynder med ms-appinstaller:// protokol. Ved at klikke på linket starter standardbrowseren, siger Microsoft Edge, som efterfølgende vil starte AppInstaller.exe-softwaren, der bruges af Microsoft Store til at installere applikationer.

Linket peger på en tekstfil kaldet Adobe.appinstaller, som indeholder instruktionerne til at downloade og installere en fil kaldet Adobe_1.7.0.0_x64.appbundle. Softwaren er underskrevet med et certifikat, der blev udstedt for blot et par måneder siden af Systems Accounting Limited, der er baseret i Storbritannien.

Installationsprogrammet vil bede brugeren om at installere en software kaldet "Adobe PDF Component". Hvis der gives tilladelse, vil BazarBackdoor malware blive downloadet og lanceret på systemet på få sekunder.

BazarBackdoor kommunikerer ligesom BazarLoader over HTTPS, men adskiller sig fra den i den store mængde støjende trafik, som bagdøren genererer. BazarBackdoor er kendt for at opsnappe systemdata. Det menes også at være relateret til installationen af Trickbot og Ryuk ransomware.

Flere detaljer kan findes på officielle Sophos-blog.